【図解】IPv6アドレスの割り当ての仕組みについて整理してみた(RA、SLAAC、DHCPv6)

IPv6って難しい。

複雑でなかなか理解できないし、覚えたつもりでも時間がたつと忘れてしまいます。

前々からIPv6ではどのうようにしてIPアドレスを割り当てているのか疑問に思っていました。

そして色々調べても、あまり図解しているサイトや本を見つけられなかった(探すのがヘタクソw)ので、自分なりに調べて整理してみました。

私の理解が間違っている部分もあると思いますので、お気づきの場合はご指摘・ご教示いただけると嬉しいです。

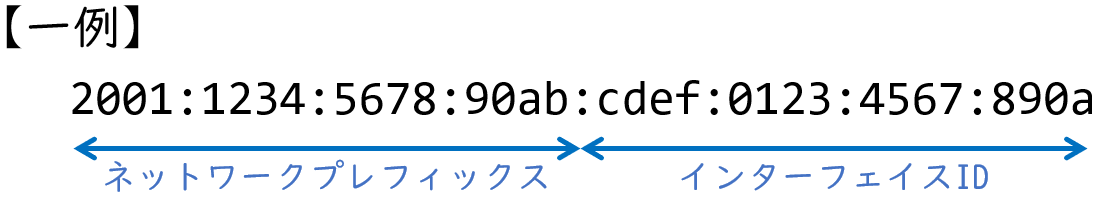

1.IPv6アドレスの表記・構成

IPv6アドレスの表記ですが、こんな感じになっています。

2001:1234:5678:90ab:cdef:0123:4567:890a

そして、このIPv6アドレスは、

ネットワークプレフィックス(前半部分)

インターフェイスID(後半部分)

から構成されています。つまりは ↓ こんな感じです。

2.IPv6アドレス割り当ての種類

IPv6アドレスの割り当ては、大きく分けると

①静的割り当て

②動的割り当て

があり、①の静的割り当ては、固定アドレスとして手作業で割り当てます。

そして②の動的割り当ては、ざっくり3パターンあります。

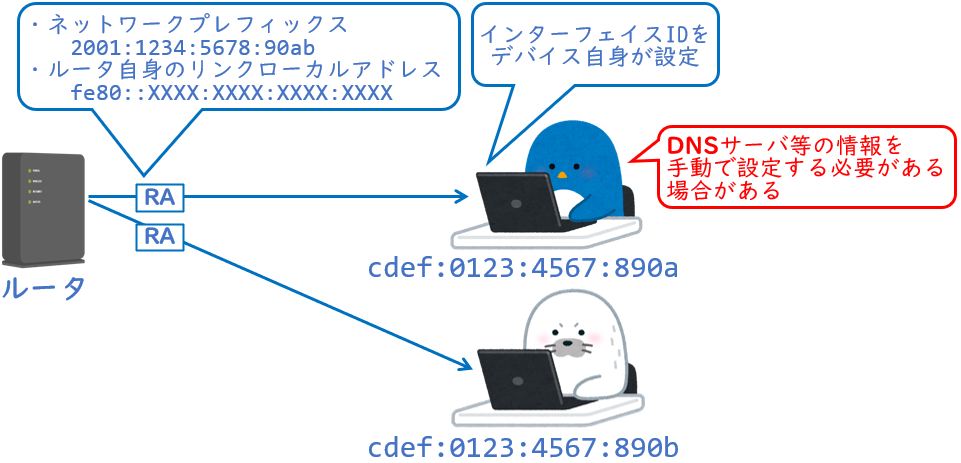

ルータが配布

ルータがネットワークプレフィックスを配布する

デバイス自身がインターフェイスIDを設定する

DNSサーバ等の情報を手動で設定する必要がある場合がある

RA:ルータアドバタイズメント

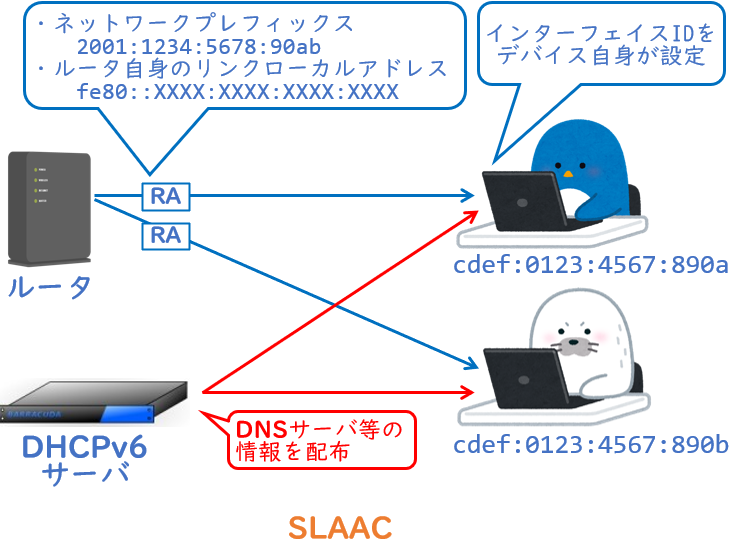

ルータとDHCPv6サーバが配布(SLAAC)

ルータがネットワークプレフィックスを配布する

デバイス自身がインターフェイスIDを設定する

DHCPv6サーバがDNSサーバ等の情報を配布する

これがいわゆるSLAACというやつです

SLAAC:Stateless Address Auto Configuration

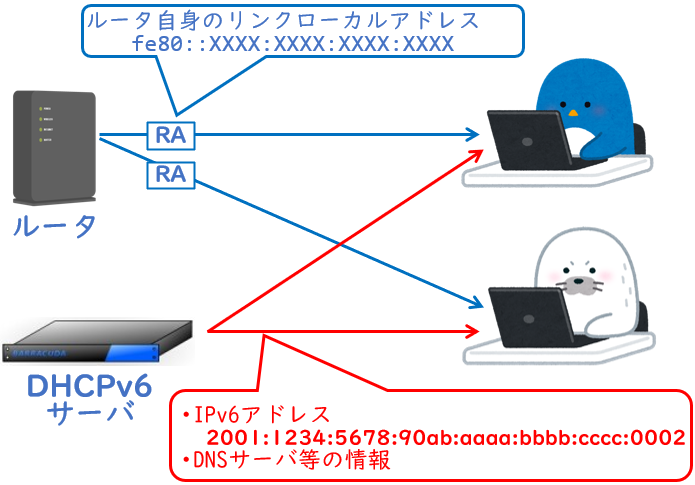

DHCPv6サーバが配布(ステートフル)

DHCPv6サーバがネットワークプレフィックスとインターフェイスID及びDNSサーバ等の情報を配布する

ただし、デフォルトゲートウェイはルータがRAで配布する

なお、いずれの場合においても、各デバイスではRAで配布されたリンクローカルアドレスを、デフォルトゲートウェイに設定します。

以上、ざっくりまとめでした。

【VSS】今すぐバックアップとリストアを実験してみた

パソコンのデータのバックアップを目的に、

Windows10に標準搭載されている VSS(Volume Shadow Copy Service)を試してみました。

ちなみに今回は、任意のタイミングでバックアップを取るやり方での実験です。

余談ですが、VSS と聞くと昔使っていたバージョン管理システム「Visual SourceSafe」を思い出します。

略称は同じ VSS ですが、全く異なるものです。 ← 当たり前かw

- 1.VSS の仕様とやりたいこと

- 2.実験で分かったことまとめ

- 3.VSS の今すぐバックアップ

- 4.実験前の前提

- 5.実験1:各バックアップ時のファイル確認

- 6.実験2:復元(リストア)

- 7.実験3:新規ファイル作成後にリストア

- 8.実験4:同じファイル名で異なる中身

- 9.実験5:ドライブ全体の復元

- 10.実験6:フォルダの復旧

- 11.バックアップの保存場所

1.VSS の仕様とやりたいこと

●VSS の仕様

VSS は、GUI で設定する方法だと、任意のタイミングでバックアップをとることができません。

VSS を有効にすることで、1週間に1回ぐらいの間隔のバックアップが実施されるものみたいです。

●やりたいこと

しかし、私が求めているのはそーゆーバックアップではなく、

Windows の設定を変更したり、ファイルを作成したりした時とかに

自分のタイミングでバックアップを取りたいわけです。

つまりは、VMware のスナップショット的な使い方をしたいのです。

2.実験で分かったことまとめ

結論から言ってしまいますが、実際に実験した結果、自分の想像とは違うことが分かりました。

私の想像では、ドライブ毎にバックアップ・リストアでき、

バックアップした時点の状態に全てを戻せるものと思っておりました。

分かったことをまとめると ↓ こんな感じです。

✔ 今すぐバックアップはコマンドでできる

✔ 復元はフォルダ単位・ファイル単位でできる

✔ 復元しなくともバックアップ時の状態をエクスプローラーで確認・コピーできる

✔ 復元してもバックアップ時になかったフォルダ・ファイルは残る

✔ バックアップ後に修正したファイルは復元すると元に戻る

✔ ドライブ全体の復元はできない

✔ バックアップのファイルは「System Volume Information」にできる

結論を先に書きましたが、以降、実験した内容を記載します。

3.VSS の今すぐバックアップ

任意のタイミングでバックアップする方法として、コマンドラインで実施する方法がありました。

その手順は ↓ のとおりです。

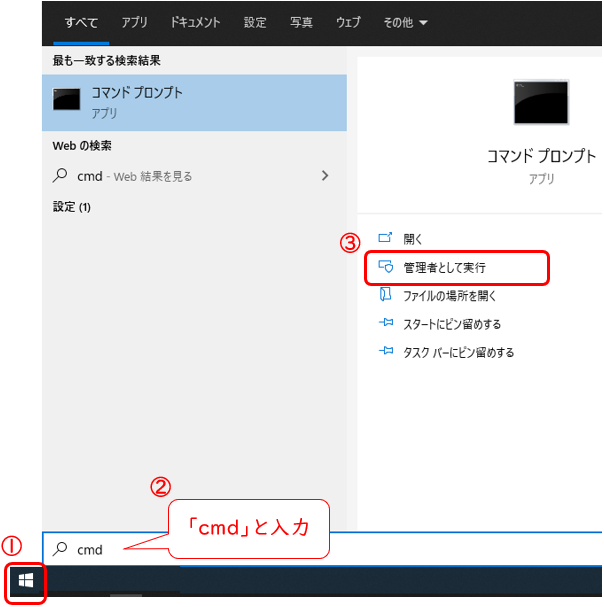

① コマンドプロンプトを管理者として実行する

Windows キー >「cmd」と入力 > 「管理者として実行」

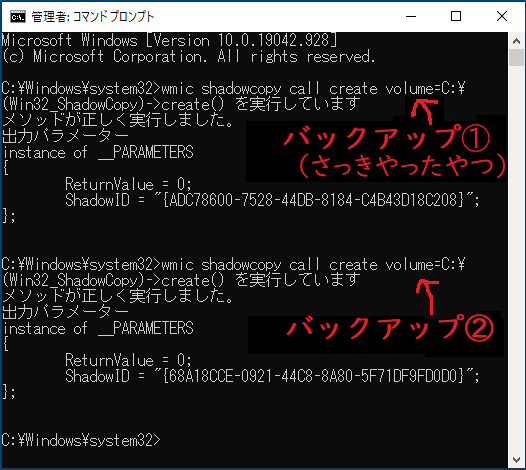

②「wmic shadowcopy call create volume=C:\」を実行するとバックアップが実行される

これはCドライブの場合です。

例えばDドライブの場合は、「volume=D:\」とします。

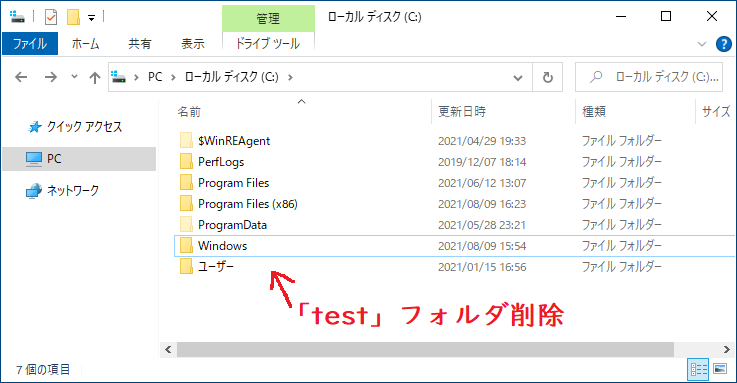

4.実験前の前提

実験の前に前提の状況を作ります。

① まず、↑でやったバックアップをバックアップ①とします。

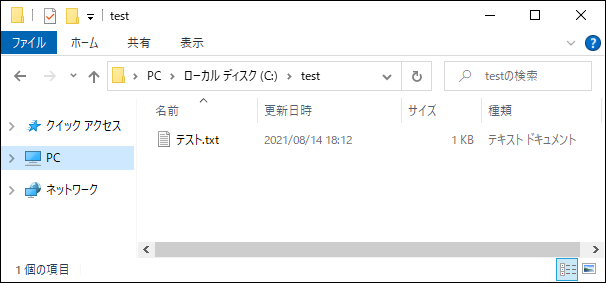

② C:\test フォルダに、「テスト.txt」ファイルを作成します。

③ 2回目のバックアップをとります。

バックアップ②とします。

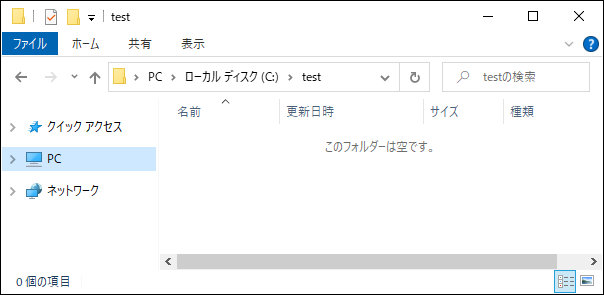

④「テスト.txt」ファイルを削除します。

5.実験1:各バックアップ時のファイル確認

各バックアップ時のフォルダの中身をエクスプローラーで確認することができました。

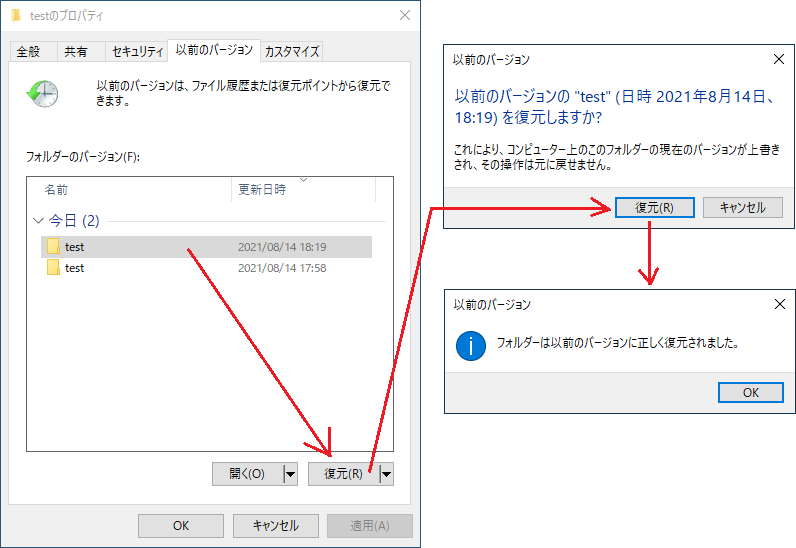

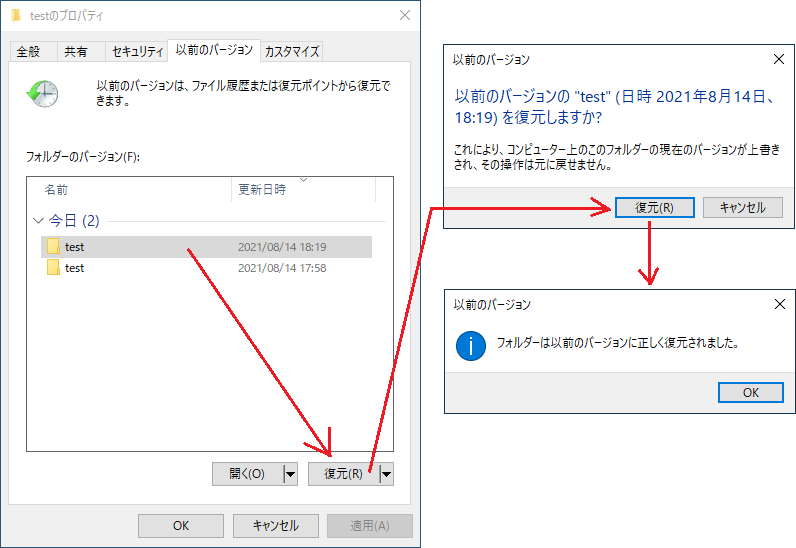

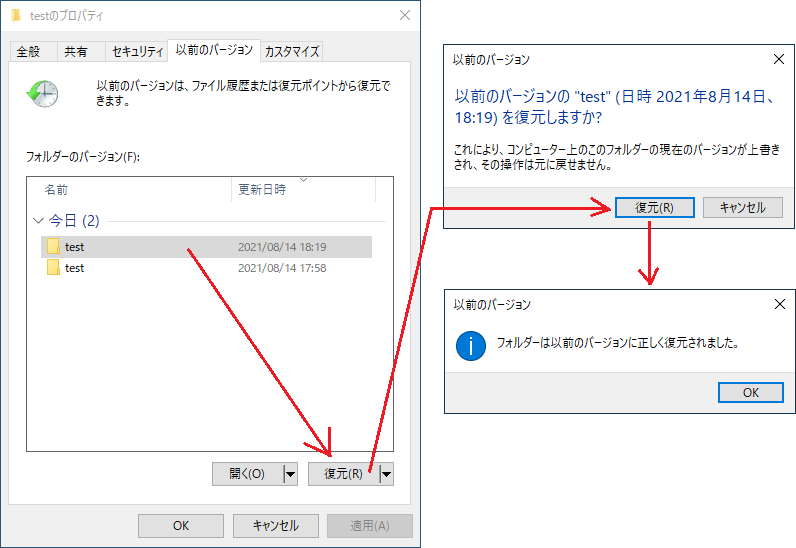

①「test」フォルダ 右クリック >「以前のバージョンの復元」

② 復元ポイントが2つありますね。

③ ダブルクリックまたは「開く」ことでバックアップ時点のフォルダ内をエクスプローラーで開くことができました。

6.実験2:復元(リストア)

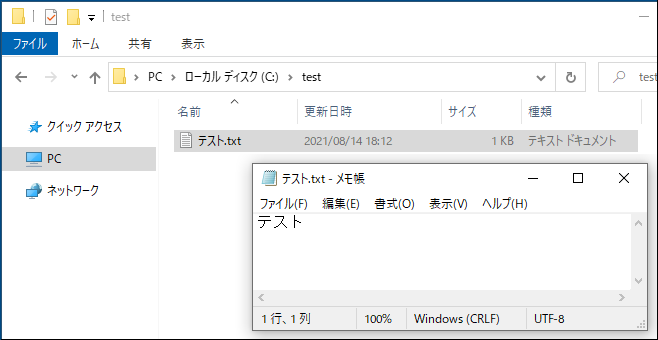

①今度はバックアップ②時点に復元してみます。

②「テスト.txt」ファイルが復元されました。

7.実験3:新規ファイル作成後にリストア

①新しいファイルを作成した後、バックアップ②時点に復元してみます。

②なんと新規ファイルは残ったままでした。

どうやら完全に前の状態に復元されるわけではないようです。

8.実験4:同じファイル名で異なる中身

①今度は「テスト.txt」の中身を変えた後、バックアップ②時点に復元してみます。

②ファイル名が同じものはバックアップ②時点の中身に戻りました。

9.実験5:ドライブ全体の復元

ドライブに対して復元ができるのか試してみました。

「復元」ボタンが活性化せず、ドライブ全体の復元はできませんでした。

しかし、ダブルクリックまたは「開く」ことにより、

エクスプローラーでバックアップ時点のフォルダ・ファイルを確認することができました。

10.実験6:フォルダの復旧

「test」フォルダを削除後、バックアップ②時点に復元してみます。

無事復旧できました!

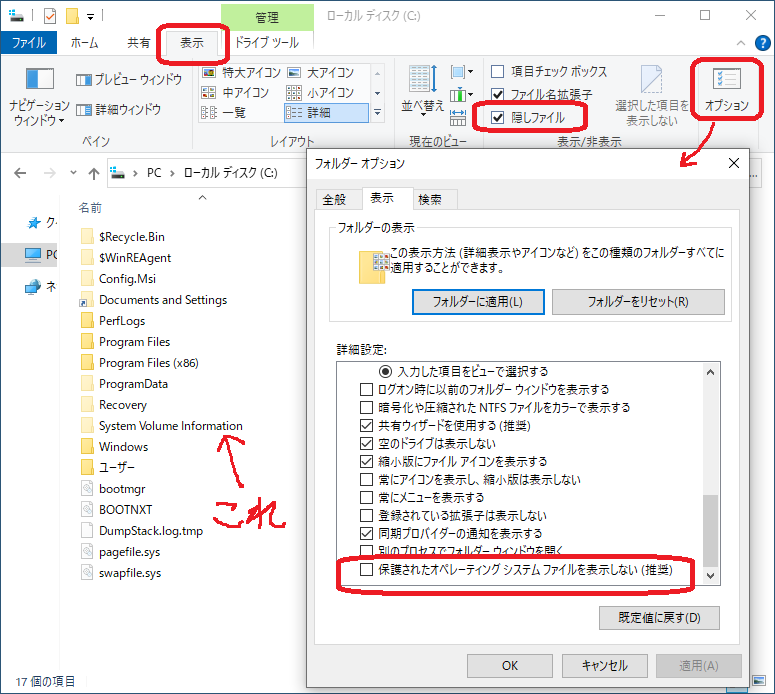

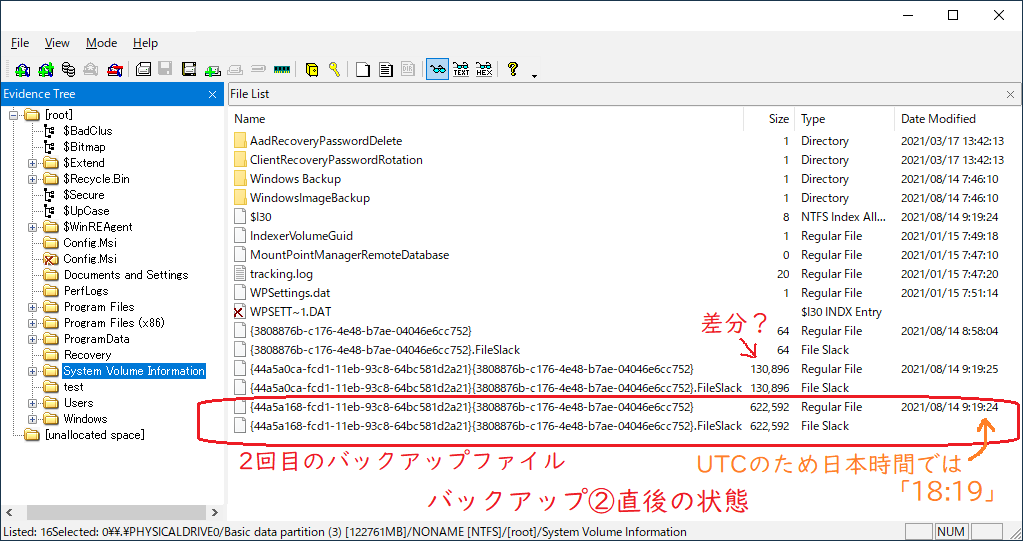

11.バックアップの保存場所

ところで VSS のバックアップはどこに保存されるのでしょうか。

それは、Cドライブ直下の「System Volume Information」フォルダでした。

↓ の通り、エクスプローラーで「隠しファイル」を表示して、

保護された OS ファイルを表示するようにすると見ることができます。

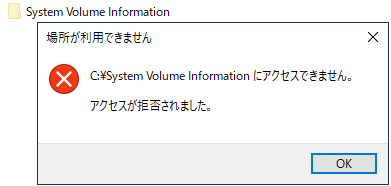

中身を見ようとダブルクリックをしたところエラーが...

管理者権限でも見れないため、このフォルダの権限設定を変更する必要があります。

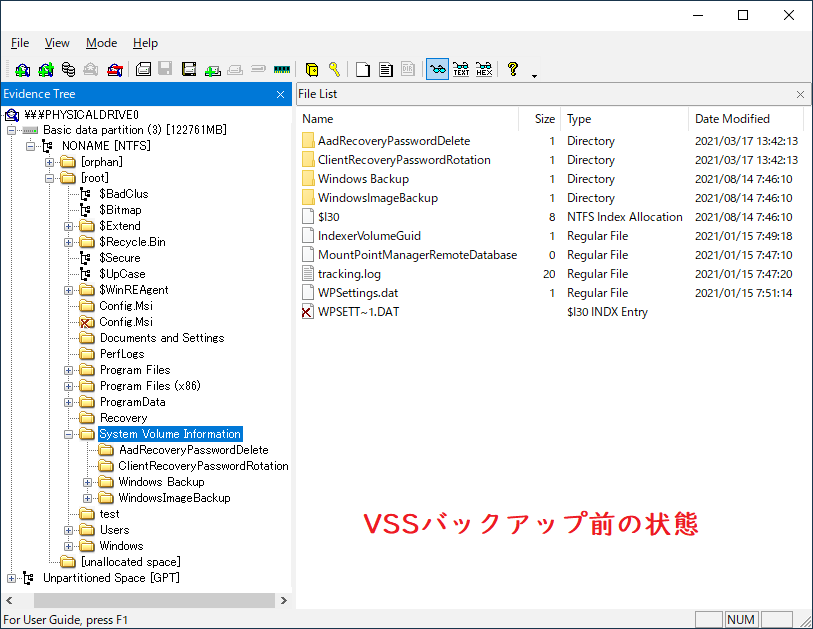

が、OS のフォルダの設定を変更はしたくないので、とあるツールで中身を見てみます。

ちなみに VSS バックアップ前の状態が ↓ です。

そして、バックアップ①の直後が ↓ です。

日時もバックアップ①と一致しています!

そしてそして、バックアップ②の直後が ↓ です。

こちらの日時もバックアップ②と一致してますね!

VMware のスナップショッみたいに丸々元に戻せるわけではなかったですが、

フォルダ毎、ファイル毎にバックアップ時の状態をコピーしたり戻せたりできるので、

これはこれで使い道がありそうですね。

NURO光でIPv6通信にしてみた【HG8045Q設定変更】

「えー、まだ IPv6 にしてないの~?」

うっせーうっせーうっせーわぁー

ということで、ようやく我が家も IPv4 通信から IPv6 通信に変更しました。

NURO 光を契約している我が家ですが、ONU一体型ルータ(HG8045Q)の設定を1個所変更するだけで切り替えできました。

1.インターネット接続方式について

設定の前に、インターネット接続方式についてですが、

単純に IPv4 から IPv6 に切り替えても通信速度に影響はありません。

通信速度に影響するのは、接続方式、つまり PPPoE か IPoE かなのです。

そして現状の通信方法としては

IPv4 PPPoE

IPv6 PPPoE

IPv6 IPoE

の3パターンとなります。

NURO 光の IPv6 は IPoE 接続とのことなので、ひょっとしたら速度が速くなる(というか遅くならない)かもしれません。

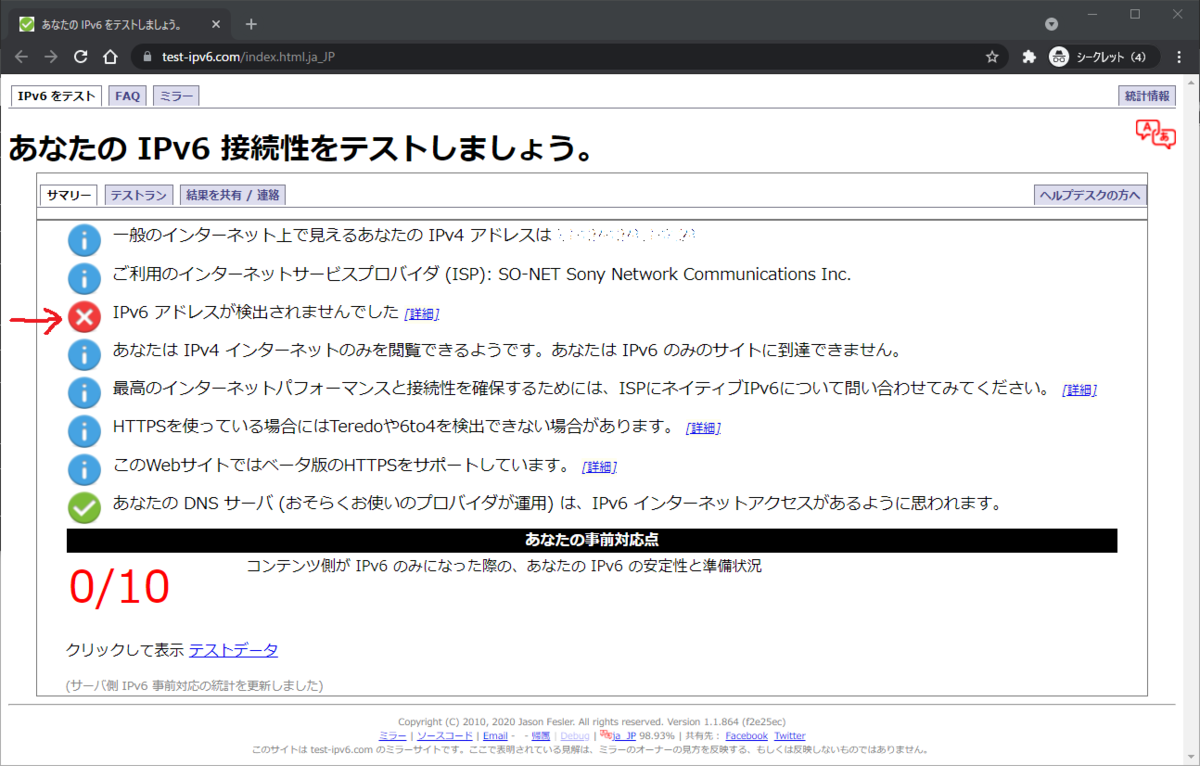

2.IPv4(変更前)通信の状況

とりあえず、今は IPv4 通信のはずなので、確認してみました。

【So-net ページで確認】

【test-ipv6.com で確認】

はい、間違いなく IPv4 ですね。

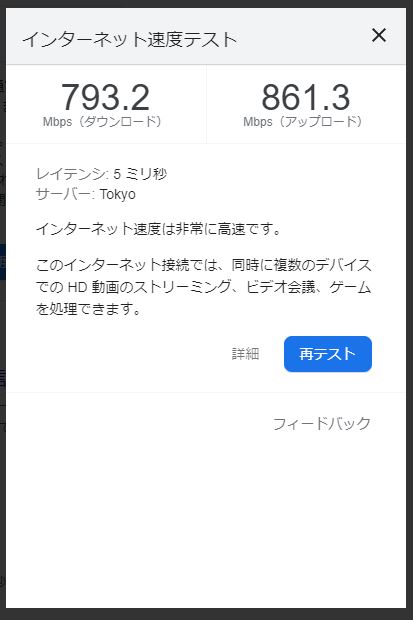

ちなみに IPv4 で速度を計測してみました。

ダウンロード 860 Mbps !

十分爆速ですね!

3.ルータ(HG8045Q)の設定変更

NURO の場合、IPv6 通信をするために、申請や契約などは必要ありません。

ルータの設定を変更するだけです。

我が家では ONU 一体型ルータとして HG8045Q を使わされているため、

この設定を変えていきましよう。

↑「IPv6」の設定がありました。

しかし、なんだか分けわからん設定項目が並んでいますねw

①LAN側のDNSソース

選択肢としては「DNS エージェント」「WAN ポート」「スタティック設定」があります。

LAN 側からの DNS リクエストのことかなぁと勝手に考え、

「WAN ポート」からDNS リクエストを送ることはしないし、

特に IP アドレスを固定にしていないので「スタティック設定」というのも違う気がします。

ということで、デフォルトの「DNS エージェント」のままにしました。

②ルータ広告を有効にする

ここです!これにチェックを入れましょう!

ここにチェックを入れれば IPv6 通信になるはずです!

ルータ広告(RA:ルータアドバタイズメント)というのは、ルータが自身のアドレス情報(リンクローカルアドレス)やネットワーク設定(ネットワークプレフィックス)などを、所属ネットワークの機器に告知する仕組みです。

パソコン等のクライアントはこの RA を受け取ることで、IPv6 アドレスを設定できるのです。

③DHCPv6 サーバを有効にする

後述する SLAAC で IPv6 アドレスを設定するため、DHCPv6 による ステートフルな IP アドレス割り当ては必要ないです。

④リソース割り当てモード

後述する SLAAC で IPv6 アドレスを設定するため、自動にしてしまうと DHCPv6 になる場合もありそうなので、手動にしました。

⑤アドレス/プレフィックスの割り当て方法

ⒶDHCPv6から全ネットワーク情報を割り当ててもらう

ⒷルータとDHCPv6から一部のネットワーク情報をもらって自分自身でIPアドレスを設定する

方式があります。

このⒷの方式が SLAAC となり、ホスト自身がルータからもうらう RA を使用して、IPv6 アドレスを自身で設定します。

せっかくなので、この方式を使うことにしました。

⑥その他の情報の割り当て方法

その他ってなんだしw

たぶん、DNS とかのことなのかなぁと思っているのですが、デフォルト設定のままにしておこうと思います。

ただ、DHCPv6 サーバ機能がデフォルトで無効なのに、ここで DHCPv6 がデフォルトなのが引っ掛かります。

⑦ULA モード

ユニークローカルアドレスの設定です。

企業とかで、例えば建屋や拠点毎にネットワーク(サブネット)を分けた場合に、それらの間の通信を可能にするための設定ですね。

一般家庭(少なくとも我が家)ではまず使わないので、無効のままにしておきます。

ということで、1個所「ルータ広告を有効にする」のみチェックを入れました。

ちなみに HG8045Q では ファイアウォールの設定がないから、インターネット側から LAN にアクセスできてしまい危険! といろんな記事に記載されていますが、

ファームウェアアップデートにより、ファイアウォールの設定ができます。

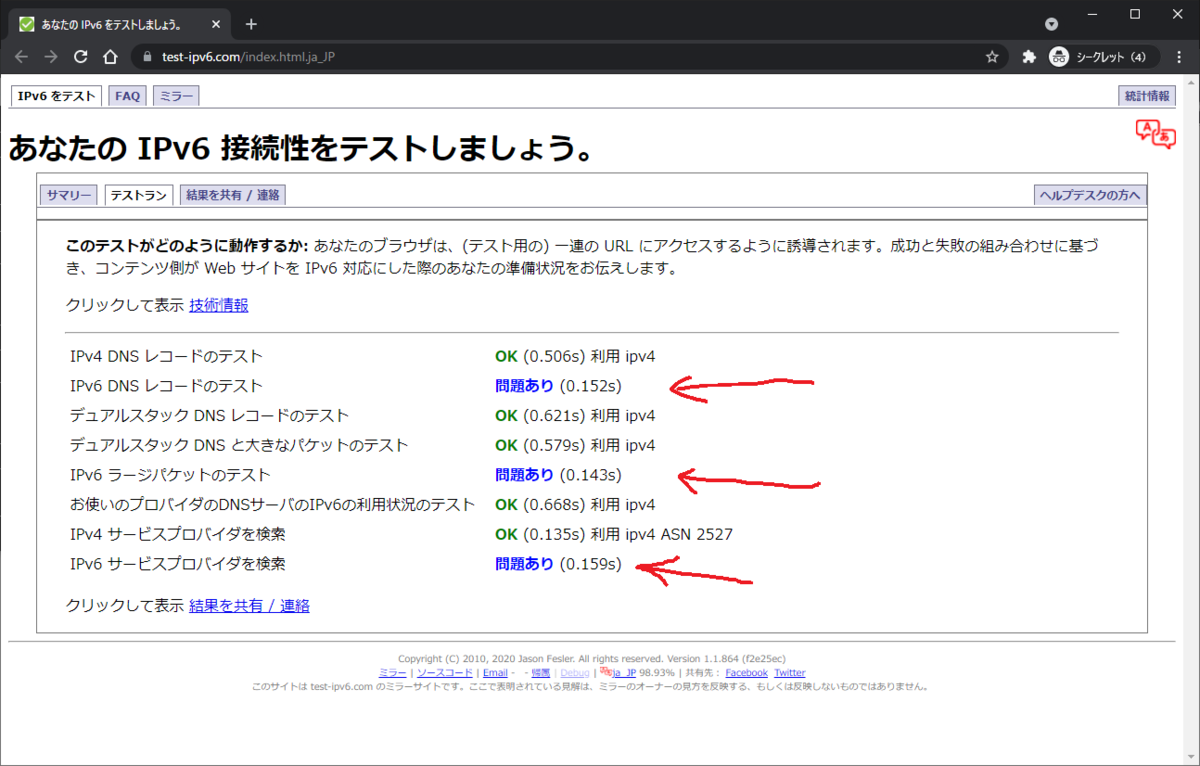

4.IPv6(変更後)通信の状況

設定を変更したので IPv6 通信になったはず。。。

確認してみました。

【So-net ページで確認】

【test-ipv6.com で確認】

ワンダフル!

IPv6 通信になりました!!

ちなみに NURO 光は IPv6 と IPv4 のデュアル方式のため v6プラス にはなりませんw

そして IPv6 後に速度を計測してみました。

あまり変わらないですね。。。

SDカードは容量・エラー・スピードを診断せよ

購入した SDカードをそのまま使ってる男がいたんですよぉ~

なぁ~にぃ~~~

やぁっちまったなぁ!

ということで、今日はSDカード診断についてです。

1.SDカードには偽物・粗悪品がある

世の中で販売されているSDカードには、偽物や粗悪品が紛れ込んでいます。

その場合の影響としては、

- 記載されている容量より少ない

- 保障されているスピードが出ない

- エラーばっかりで読み書きできない

などがあります。

クソですね。

ということで、SDカードを買ったら診断しましょう!

2.今回検証したSDカード

今回私は SanDisk 製 16GB の SDカードを購入しました!

paypaymall.yahoo.co.jp

私は今まで様々なSDカードを使用してきましたが、経験上SDカードなどのフラッシュメモリは、SanDisk か SAMSUNG を買うようにしています。

個人的に信頼性があるためです。

むむっ、信頼性があるなら診断なんかするんじゃねーよ というツッコミが入りそうですが、

ここはゼロトラスト精神で! 違うかっw

そして買うなら ↑ 風見鶏がお勧めです♪

んっ?「お勧め」「お薦め」どっちだ!? どっちでもいっか。

海外リテール品でも1年保証が付きます。

一昔前は SanDisk 製はお高かったのですが、最近は非常にお安いですね。

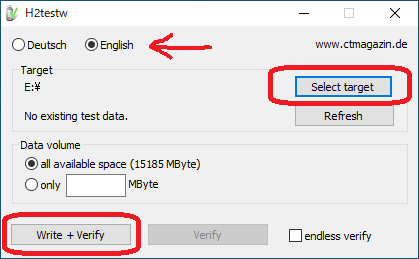

3.H2testw で容量・エラー診断

今回の診断では、ストレージの容量やエラーを診断するフリーツール H2testw を使いました。

まずは起動します。インストールは不要です。

言語はドイツ語か英語か得意な方を選びましょう♪

ちなみに私は両方苦手ですw

そして、[Select target] をクリックしてSDカードが認識されているドライブを選択します。

私の環境では Eドライブでした。

そして、[Write + Verify] をクリックすると診断が始まります。

あとは、終わるまでお茶でも飲んでましょう♪

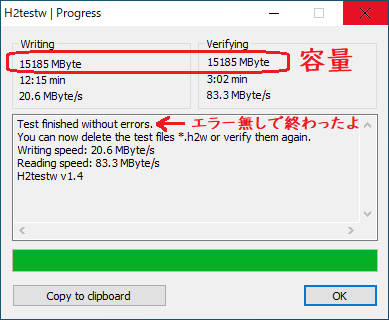

結果はこんな感じでした!

16GB の SDカードですが、診断容量は 15,185 MB !

ストレージは管理領域等々で実際に使用できる容量は多少下がります。

このぐらいであれば至極真っ当な値ですね。

そしてエラー無しであることも確認できました。

4.CrystalDiskMark でスピード診断

続いて、読み書きスピード診断をやってみました。

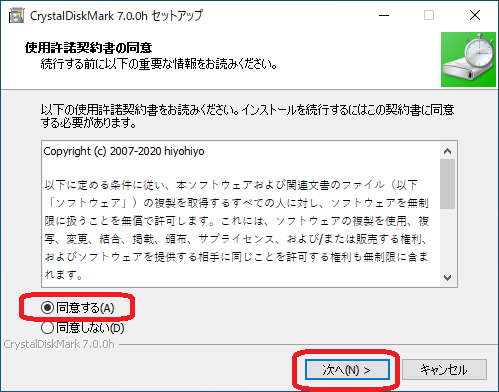

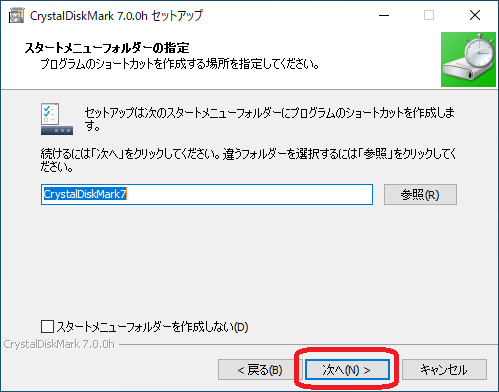

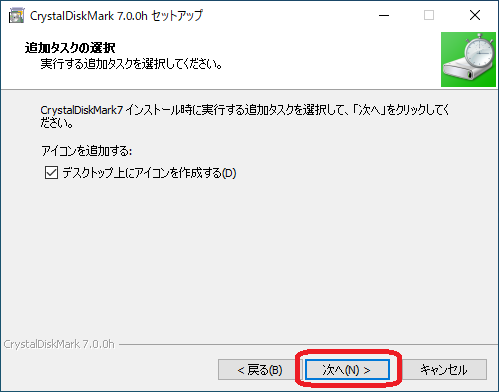

使ったフリーツールは CrystalDiskMark です。

まずはインストールから。

↓

↓

↓

↓

↓

では起動してみます。

「All」をクリックすると診断開始です。

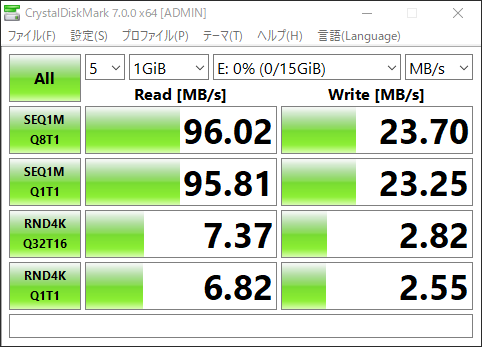

結果はこちらです。

リード:96.02MB/s

ライト:23.70MB/s

この SDカードは class10(書き込み 10MB/s 保障)なので、クリアしていますね!

リードについて、パッケージには最大 80MB/s と記載されていますが、

なんと 96.02MB/s も出ました!

なーぜーw

ということで、今回購入した SDカードは問題なく使えそうです。

NASのうるさい動作音を静かにさせた方法

私は3年ぐらい前から自宅に NAS を導入しています。

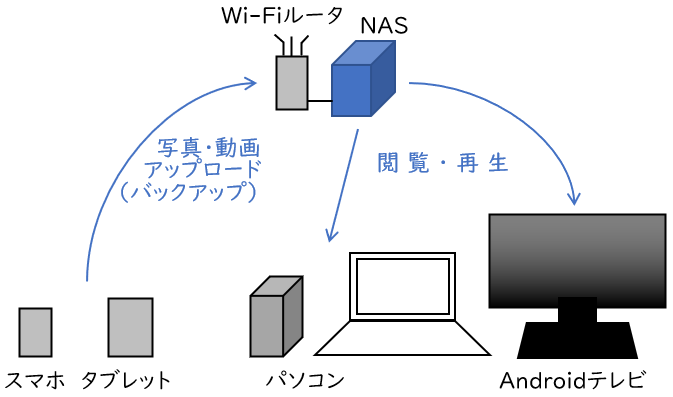

NAS(Network Attached Storage)とは、ネットワーク内に設置するストレージのことで、

私はスマホ、パソコン、タブレット、Androidテレビなどで活用しています。

NAS 導入前は、スマホの写真や動画をバックアップしたり、パソコンで見たりするためには、

スマホとパソコンを USB 接続してコピーする作業が必要でした。

NAS 導入後は、バックアップも兼ねて、スマホやタブレットで撮った写真や動画を Wi-Fi 経由で NAS に保存したり、ビデオカメラで撮影した動画をパソコン経由で NAS に保存したりします。

それをパソコンで見たり、Android テレビ見ることができるのはとても便利です。

つまりはこんな感じです。

そして、NAS のストレージを RAID1(ミラーリング = 同じデータを2つのストレージに書き込む)にしていますので、

仮にひとつのストレージがクラッシュしても、データは守られます。

そんな大活躍な NAS ですが、非常に音がうるさいことが判明しました。

仕様に記載されているノイズレベルの数値や、「静音」という謳い文句があったりしますが、

こればかりは実際に使わないと分かりませんね。

ということで、私がこの音を静かにさせた方法をご紹介します。

あくまで私が実施した方法です!

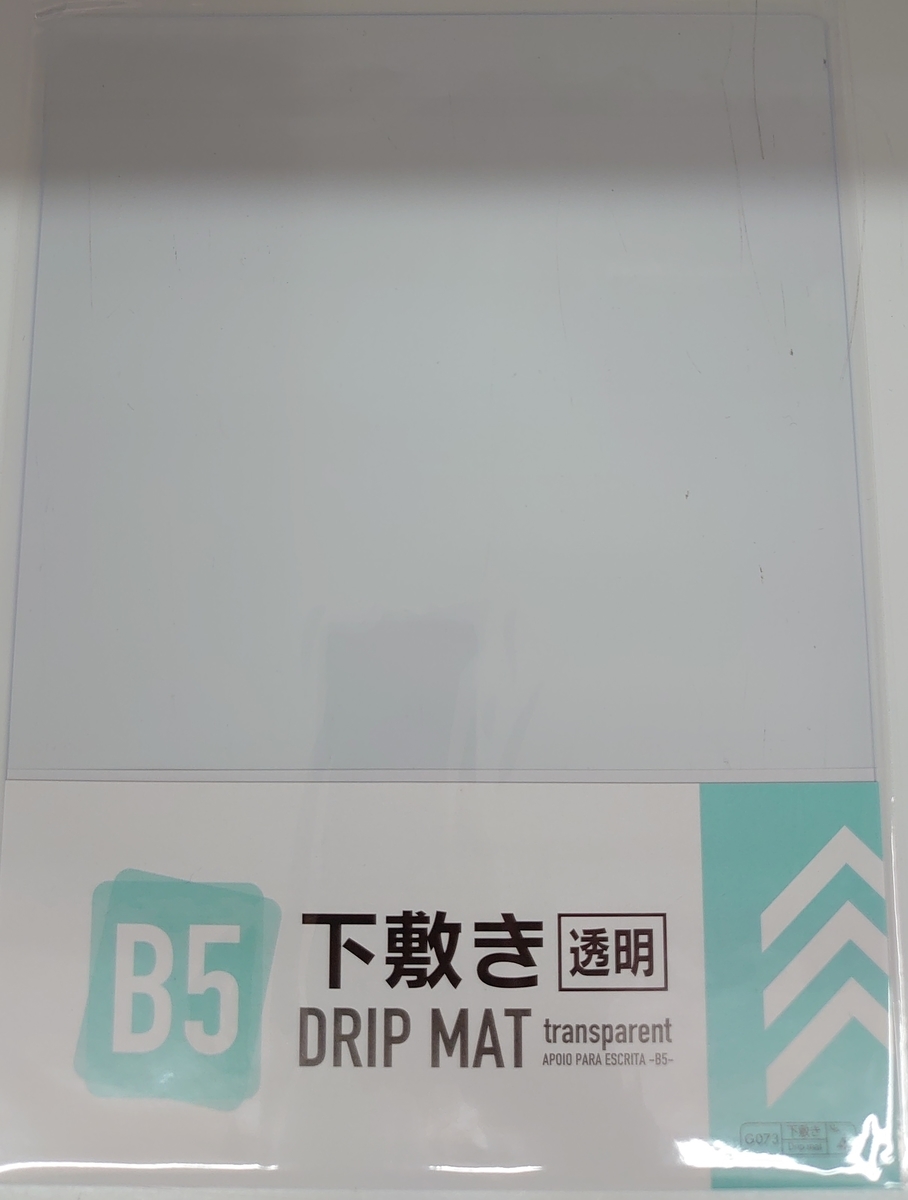

まず、購入した商品はこれです。

・最高級ダイソー製耐震マット

・最高級ダイソー製 B5 クリア下敷き

厚さ 5mm がお勧めです(3mm のも売っています)。

サイズは B5 で十分です。

2つとも最高級ダイソー製です!

まず、耐震マットを1つ取り出し、4等分します。

そしてそれをそれぞれ、NAS の足にくっつけます!

最後にその状態で下敷きに載せれば完了です!

通気性もよさそうですね(笑)

なぜ下敷きが必要なのかというと、NAS を簡単に移動できるからです。

下敷きがなく直接耐震ジェルを棚とかに載せてしまうと、NAS を動かそうと思ったときに、

耐震ジェルが台に貼りついているので手間になります。

下敷きの上に NAS を載せていれば、NAS のお引っ越しも楽々です♪

気になる動作音ですが、劇的に改善しました!

自分でも想像以上でした!

今まで寝るときに音が気になったり、睡眠を妨げられたりすることもありましたが、 今は皆無です!

NAS の音が気になることは本当になくなりました!

そして、耐震ジェルを施してから1年ぐらい経ちますが、耐震ジェルが沈んだり、NAS が傾いたりといったことはありません。

1年前の状態で今も動き続けています。

あっ、NAS にホコリは増えましたが(笑)

ちなみに ↑ の写真は1年経過してから撮った写真です。

以上、私が実施した NAS の動作音を静かにさせる方法のご紹介でした。

【DeskMini X300】BitLocker(ビットロッカー)でドライブを暗号化する

みなさん、パソコンに保存しているデータって暗号化していますか!?

おそらく暗号化していない人が多いのではないでしょうか。

はい、そんな私も暗号化することにしたのは最近です。

今回、Windows 10 の標準機能で簡単にデータを暗号化することができたので、私が実施した方法をご紹介します。

- 1.BitLocker(ビットロッカー)とは

- 2.BitLocker の必要性

- 3.BitLocker と BitLocker To Go

- 4.BitLocker 実践

- 5.BitLocker To Go の実践と暗号化確認

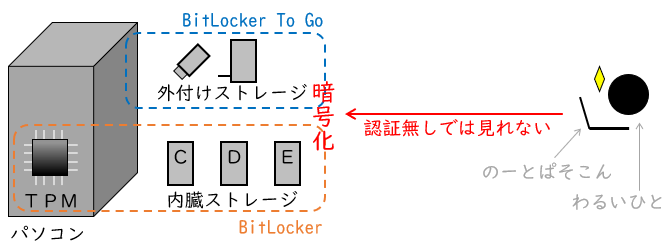

1.BitLocker(ビットロッカー)とは

・Windows 10 Pro 以上に標準で搭載されている機能

・HDD、SSD、USBメモリ、外付けHDDなどのドライブ全体を暗号化する

(ファイル単位、フォルダ単位の暗号化はできない)

2.BitLocker の必要性

オフィスでは、ノートパソコンにはセキュリティワイヤーを付けるなどして、盗まれないようにしていると思いますが、

デスクトップパソコンにはなんの対策もしていないところが多いと思います。

私が以前勤めていた職場でもそうでした。

でも、デスクトップパソコンって、カバーを外してストレージを取り出すなんてことはいとも簡単にできてしまいます。

外したストレージはノートパソコンよりも小さく軽いので、こっちの方が簡単に盗まれてしまいます。

盗まれてしまったストレージや、失くしてしまったUSBメモリ・外付けストレージは、 第三者に中身を見られてしまいます。

ヤバいですね!!

そんなときこそ、BitLocker です!!

内蔵ストレージでも外付けストレージでも、BitLocker で暗号をかけてしまえば、

仮に盗まれたり紛失してしまったりしても、第三者が中身を見ることができなくなります。

3.BitLocker と BitLocker To Go

BitLocker には BitLocker と BitLocker To Go があります。

・BitLocker :内蔵ドライブを暗号化

・BitLocker To Go:外付けストレージを暗号化

BitLocker で行う内蔵ドライブへの暗号化は、原則として TPM(Trusted Platform Module)を使用します。

TPM とは、コンピューターのマザーボードに直付けされているセキュリティチップです。

BitLocker では、この TPM に暗号化のキー情報を格納するため、そのパソコンでしかロックを解除できなくなります。

そのため、物理的にストレージを取り出されても、第三者に中身を見られることはありません。

BitLocker To Go は、TPM は使用せず、パスワードやスマートカード、回復キーを使用してロックを解除します。

こちらは他のパソコンでもロックの解除が可能です。

4.BitLocker 実践

では、Cドライブに BitLocker をかけてみましょう。

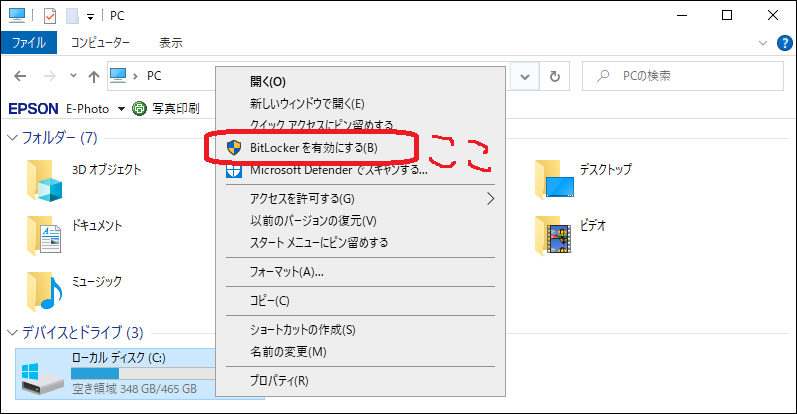

エクスプローラーから、Cドライブを右クリックし、ここ をクリックます。

↓ すると・・・

なんということでしょう。

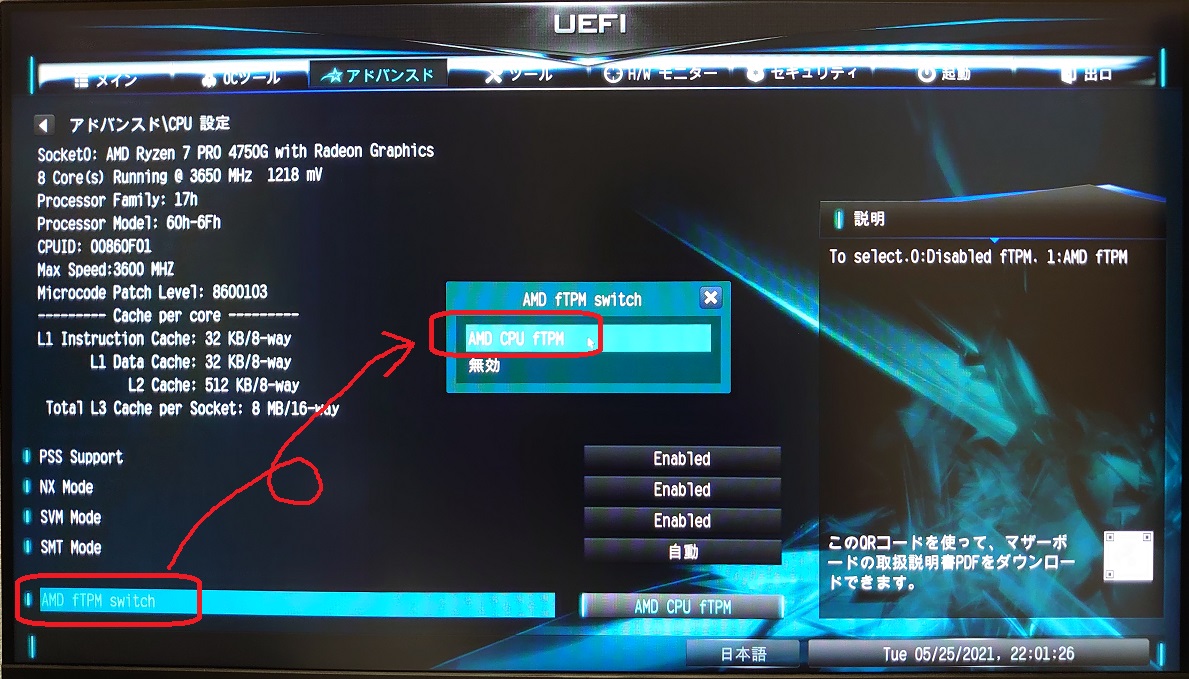

どうやら X300 では TPM 機能はデフォルトでオフになっている模様です。

ということで、まず TPM 機能をオンにしましょう。

TPM 設定は UEFI にあります。

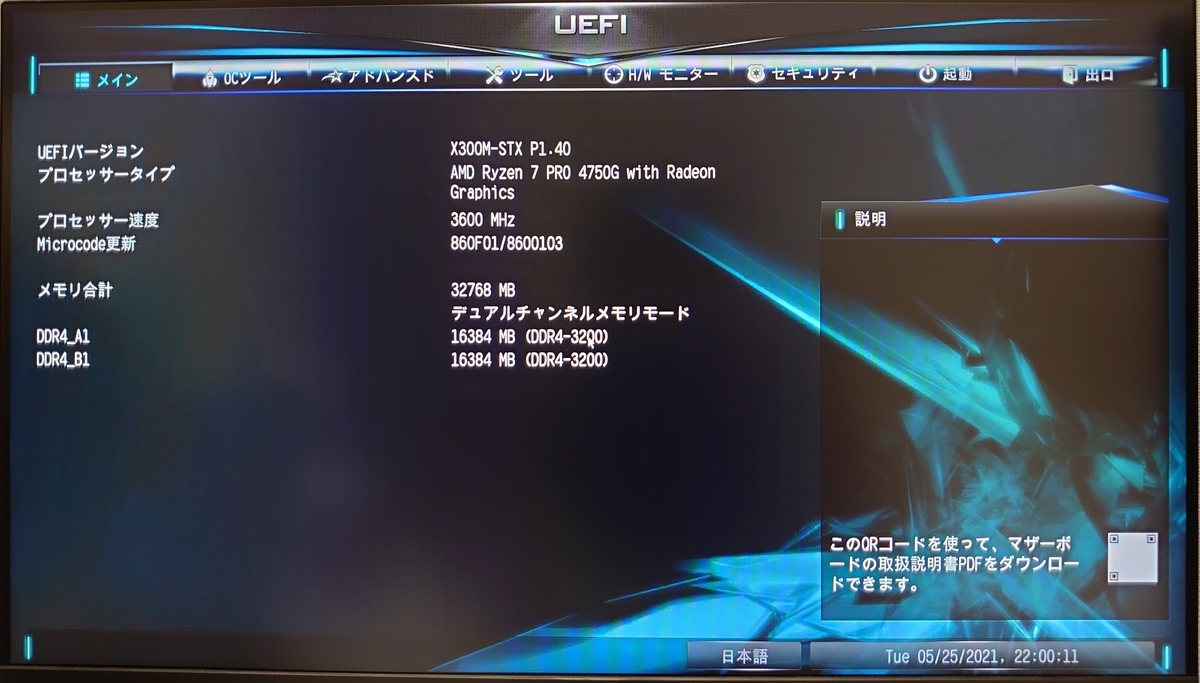

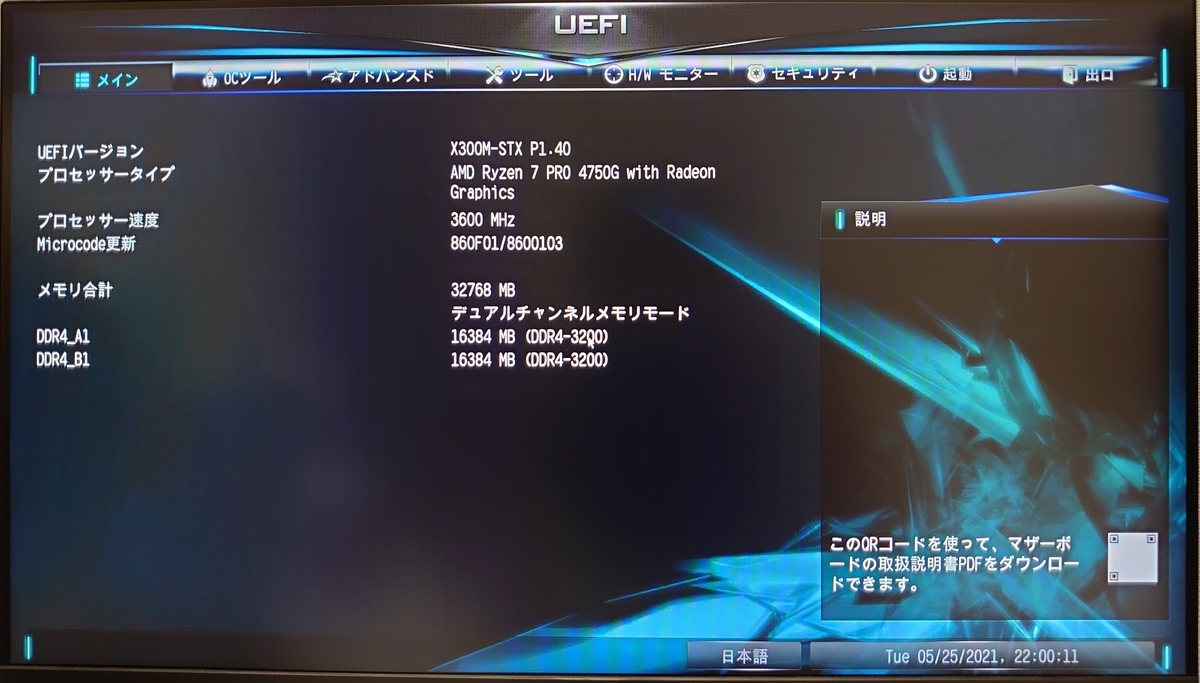

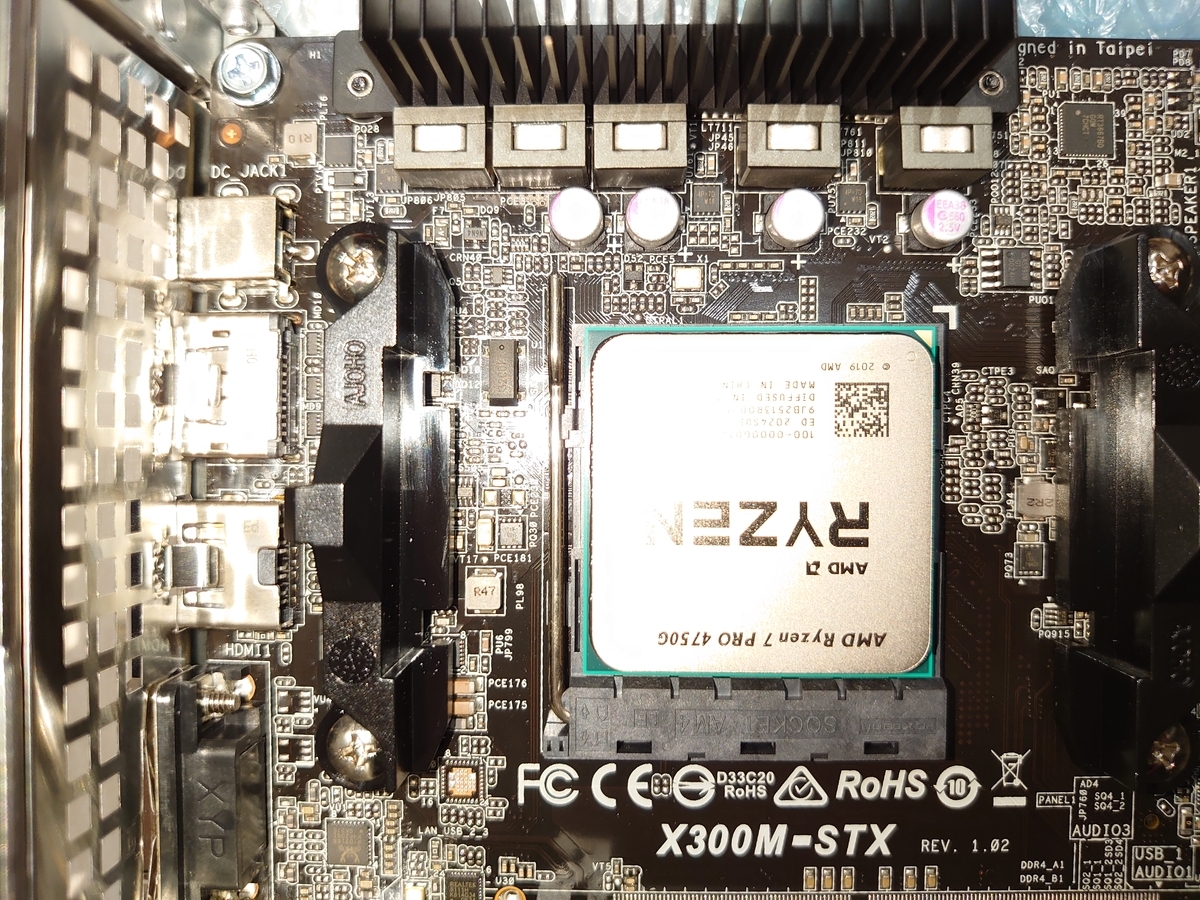

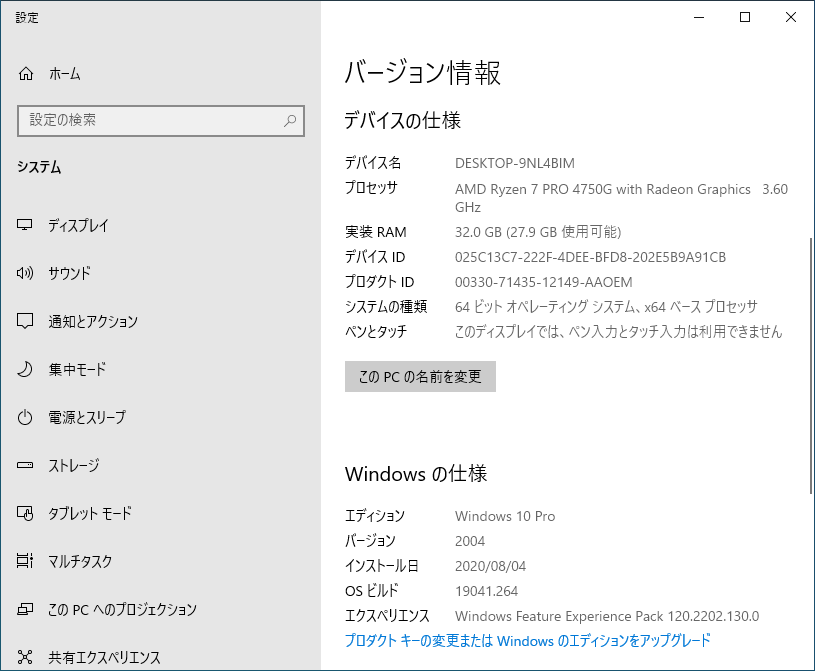

あっ、ちなみに APU(CPU&GPUのこと) は AMD Ryzen 7 PRO 4750G です。

X300 を再起動し、キーボードの F2 を押しまくります!

バシバシバシバシ・・・

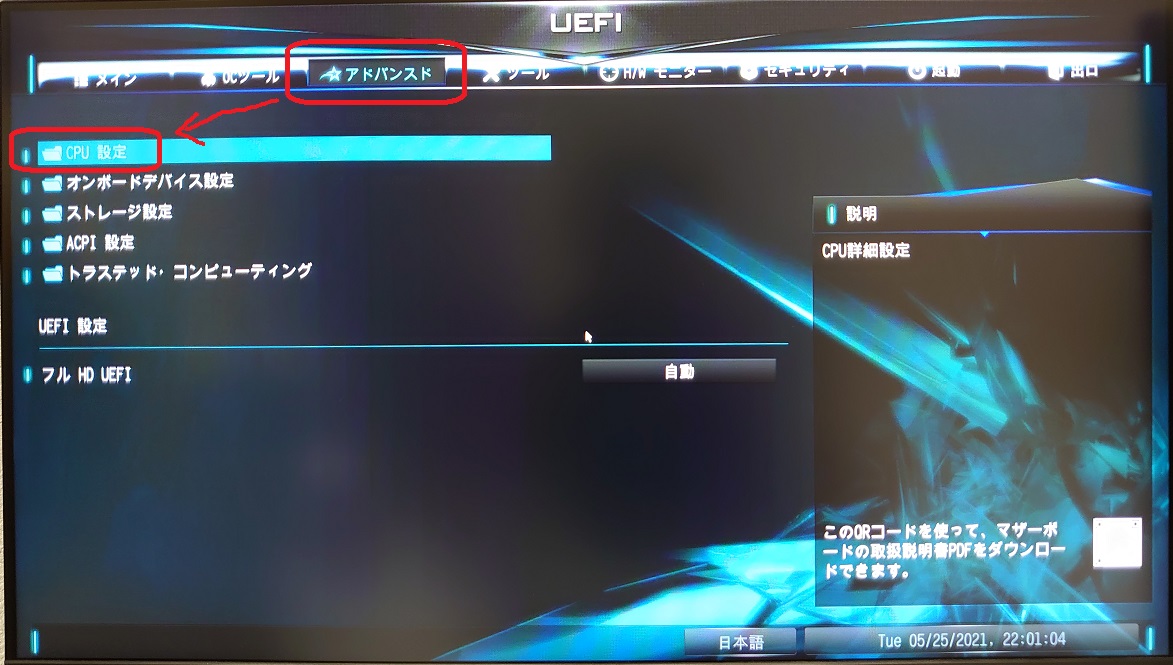

↑ のように UEFI が起動したら、「アドバンスド」>「CPU 設定」を選択します。

続けて「AMD fTPM switch」>「AMD CPU fTPM」を選択します。

最後に画面右上の「出口」から設定を保存して終了すれば完了です!

TPM がオンになってしまいさえすれば、後は通常のやりかたで BitLocker をかけることができます。

画面については他のサイトを参照してください。 テヌキ ボソッ...

5.BitLocker To Go の実践と暗号化確認

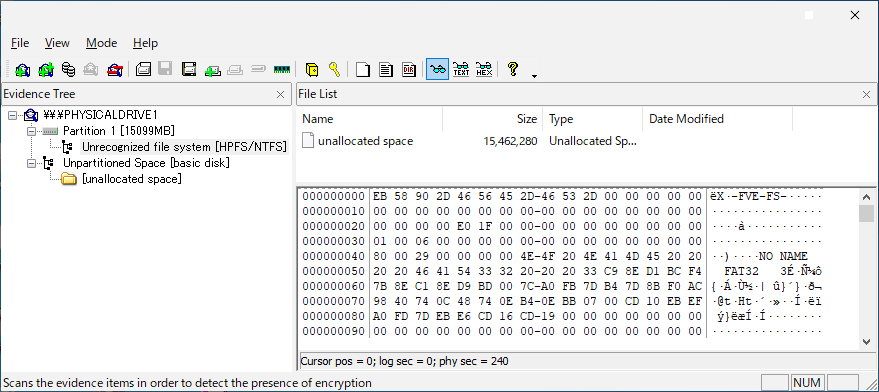

BitLocker To Go の実践と、BitLocker To Go で暗号化した結果、本当に読めないのかを確認することにしました。

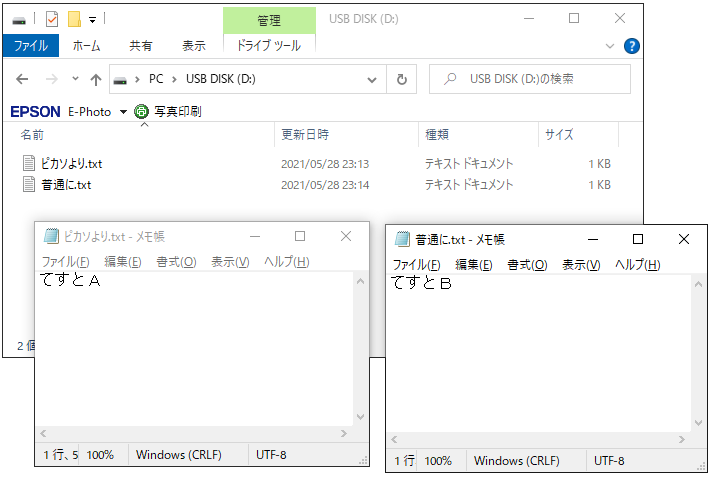

まずは 16GB の USB メモリに、テストファイルを ↓ のように作りました。

これをとあるツールで中身を見てみると、

まだ暗号化していないので当然見れますね。

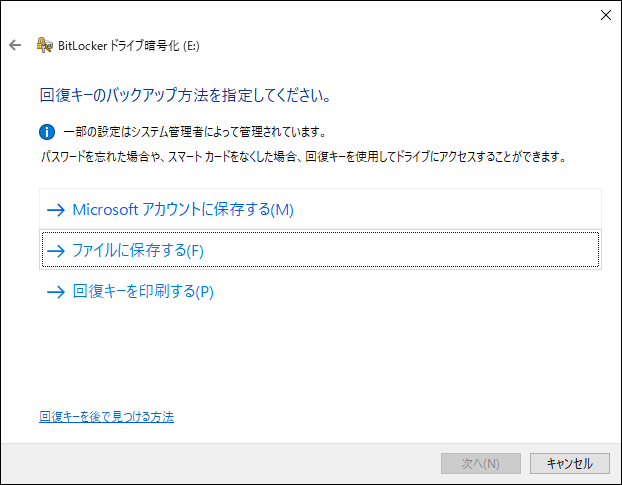

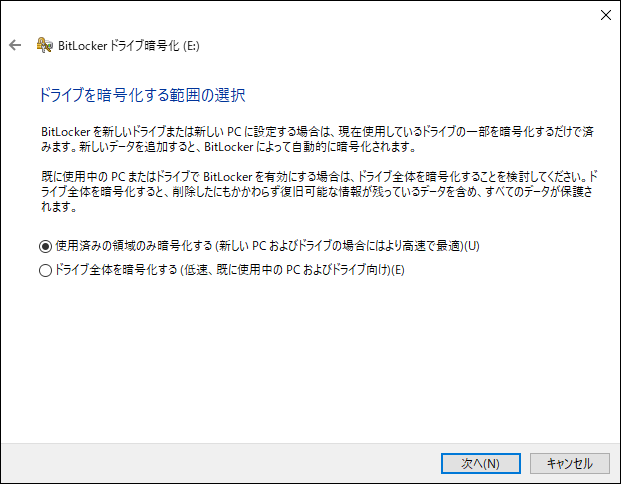

そして BitLocker To Go を使って、これを暗号化します。

↓

↓

↓

↓

↓

↓

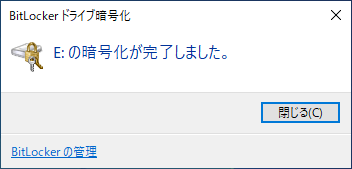

アイコンに鍵が付きました。

そして、とあるツールで中身を見てみると・・・

確かに中身が見れなくなっているので暗号化されたっぽいです!

めでたしめでたし!

ASRock DeskMini X300 の異音(コイル鳴き)はディープスリープの設定で止まる

こんにちは。

いや、こんばんは。

どっちでもいいですね(笑)

今回は、ASRrock DeskMini X300 本体から出る異音(コイル鳴き)を止める方法をご紹介します。

1.現象 からの 調査

半年ほど前に ASRrock DeskMini X300 でパソコンを自作しましたが、

シャットダウンしたにも関わらず、本体から シー とか ピー とか ジー とか、音が出ていることに気が付きました。

なんだこの音は・・・

なんとしてもこの異音を止めたかったので調べました!

すると、X300 の口コミとか評価で

異音がする

コイル鳴きがひどい

というコメントを多数発見しました。

そして色々調べたところ、パソコンの起動を高速にするための処理っぽいことが分かりました。

2.解決方法

いろいろ調べた結果、ディープスリープ をオンにすることで、この異音を止めることができました。

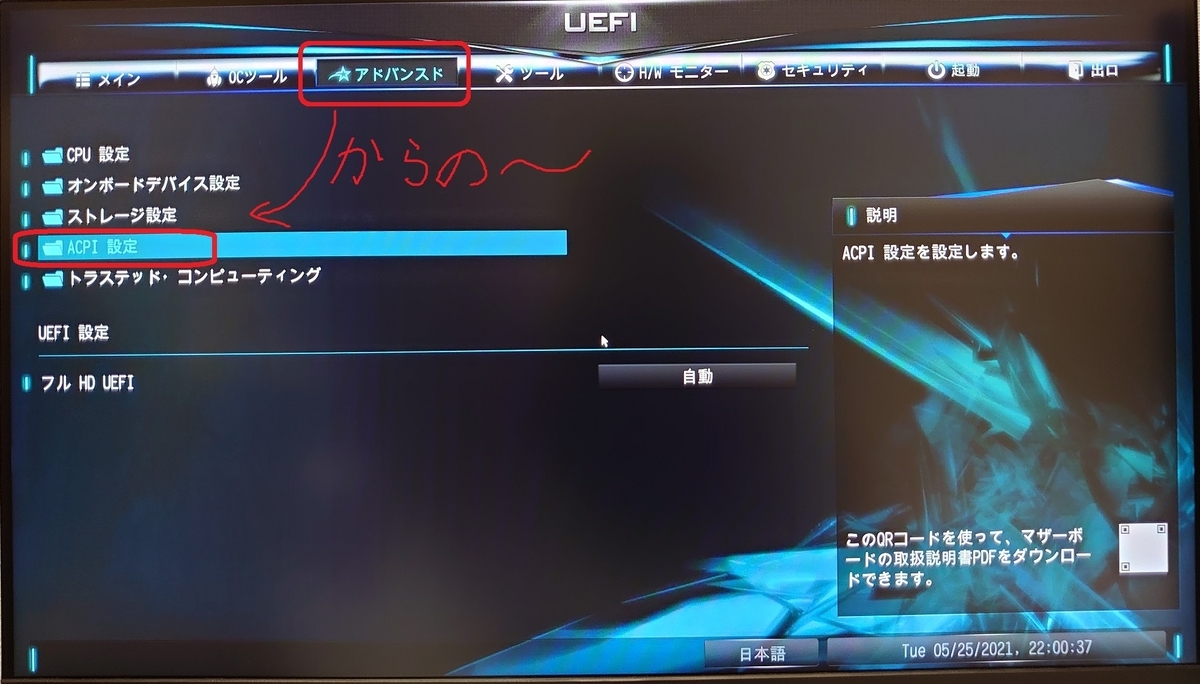

そしてこの設定は UEFI(昔のBIOS)で設定できることを突き止めました。

① まず X300 を起動し、キーボードの F2 を押しまくります!

バシバシバシバシ・・・

するとあら不思議、いつもの Windows の画面ではなく UEFI と書かれた画面が表示されますね♪

② 続いて「アドバンスド」>「ACPI 設定」を選択します。

③ すかさず「ディープスリープ」にカーソルを合わせて「エンターキー」

からの~、「有効」に設定します。

最後に画面右上の「出口」から設定を保存して終了すれば完了です♪

3.動作確認

いよいよ動作確認です。

ワクワクが止まりません♪

いけー、シャットダウーーーーーーーーーーーン!

3

2

1 ハヤクシロヨッ ボソッ...

ダーーーーーーーーーーー! 古っ

シーーーーーーーーーーーーーーーーーーーーーン

なんと、静かになりました!!

気になる起動時間への影響は、、、ポチッ

シュウィーン、ピロンピロン(← Windows が起動する音)

すぐ起動しました!

個人的にはディープスリープをオンにする前と体感的に変わりません!

ということで、私はディープスリープをオンにしたまま使用するこに決めました!

DeskMini X300 で格安高性能パソコンを自作してみた【自作PC】

こんにちは。

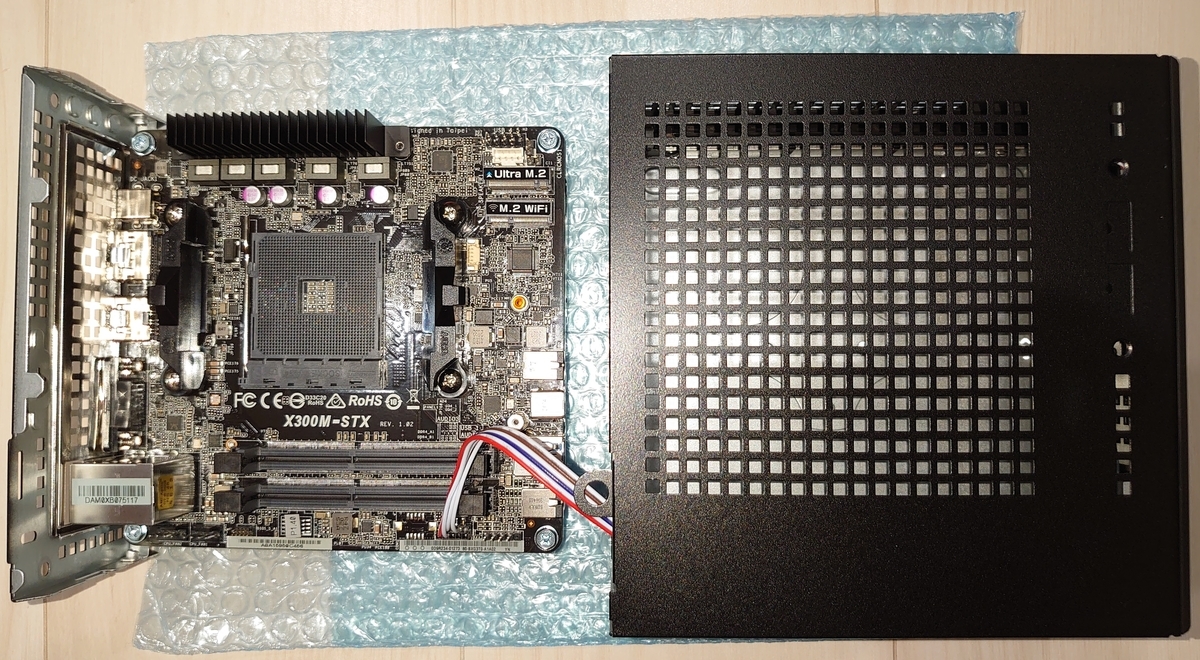

この度わたくしは、 ASRock の DeskMini X300 でパソコンを自作しましたので、写真付きでご紹介したいと思います。

1.自作に至った経緯

私が今まで使っていたメインパソコンが10年目に突入しました。

10年前はそこそこ高性能だったクアッドコアのパソコンも、今となっては遅くて遅くて、

新しいパソコンがずっと欲しかったのであります。

壊れたら新しいのを買おうと思っていたのですが、なかなか壊れません(笑)

壊れてませんが、ついに買ってしまいました!

と言っても実際に買って組み立てたのは去年の12月でありますw

バタバタしていて投稿するのが半年後になってしまいました。。。

2.機器の選定

さて、機器の選定ですが、まず私は クソ がつくほど ドケチ です。

とにかく安く、少しでも性能の良いパソコンが欲しかったのであります。

CPU をインテル系にするとお値段が高くなりますので、今回は AMD 系にしてみました。

様々なウェブサイトでベンチマークやらなんやらで性能を調べてみましたが、

そこまでの差はなさそうなのと、Linux のビルドにも Ryzen に移行した的な話を聞いたので、

AMD を選定しました。

そして当時、発売されたばかりで話題となっていた Ryzen モデルの DeskMini X300 が最有力候補になったわけです!

ちなみに DeskMini は、ベアボーン(パソコンの組み立てキットの一種)であり、

HDDやメモリなど一部のパーツを取り付けることで完成するパソコンです。

言ってみればプチ自作パソコンですね。

しかもサイズは片手の掌で持てる小ささです。

高性能パソコンとなると、大きなタワー型をイメージすると思いますが、とても小さくて高性能です。

そして届いた DeskMini X300 がこちらです。

ちなみに今回購入したパーツの全体がこちらです。

バッファローだけ上を向いているのは気にしないでください(笑)

以下、選定したパーツの詳細です。

| パーツ | 備考 | |

|---|---|---|

| CPU | AMD Ryzen 7 PRO 4750G |  |

| メモリ | 32GB Crucial CT2K16G4SFD832A |

|

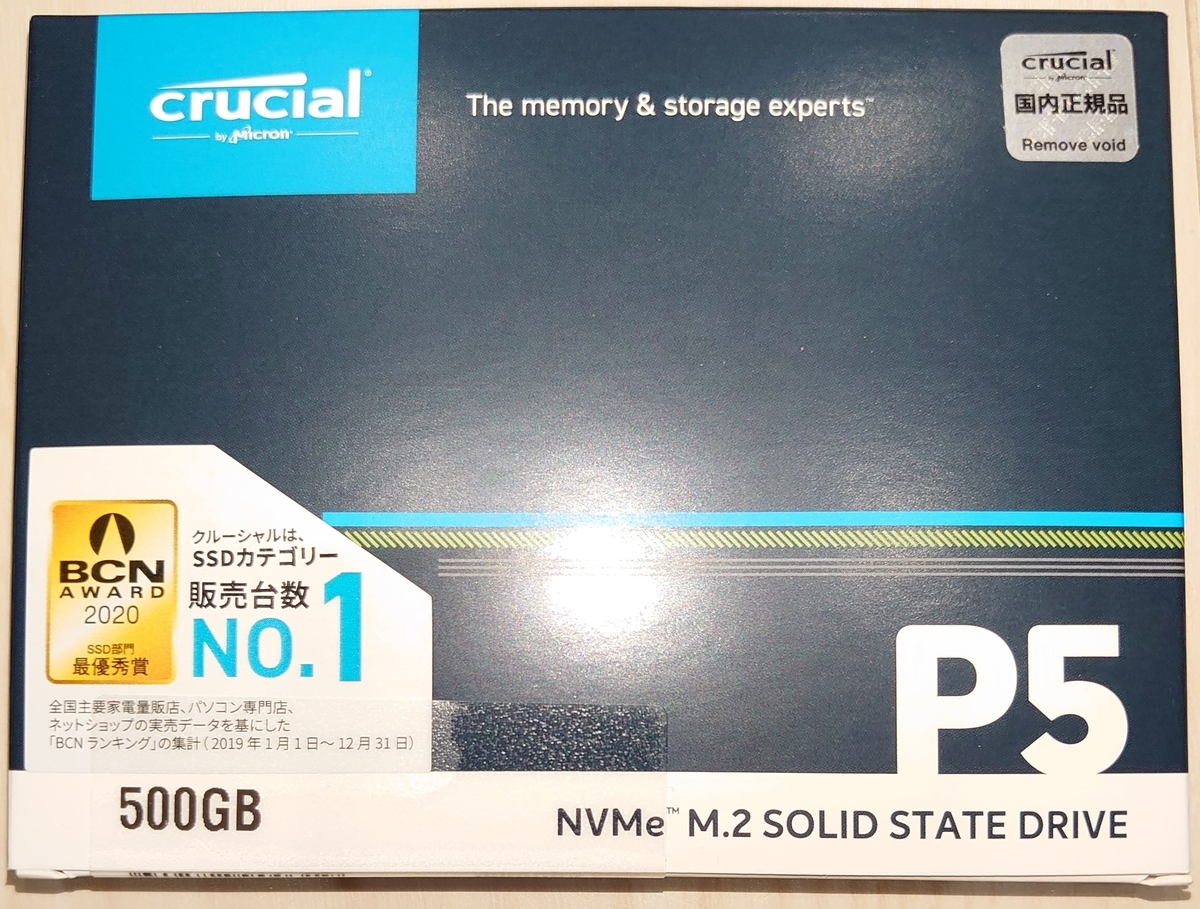

| SSD | 500GB M.2(NVMe) Crucial CT500P5SSD8JP |

|

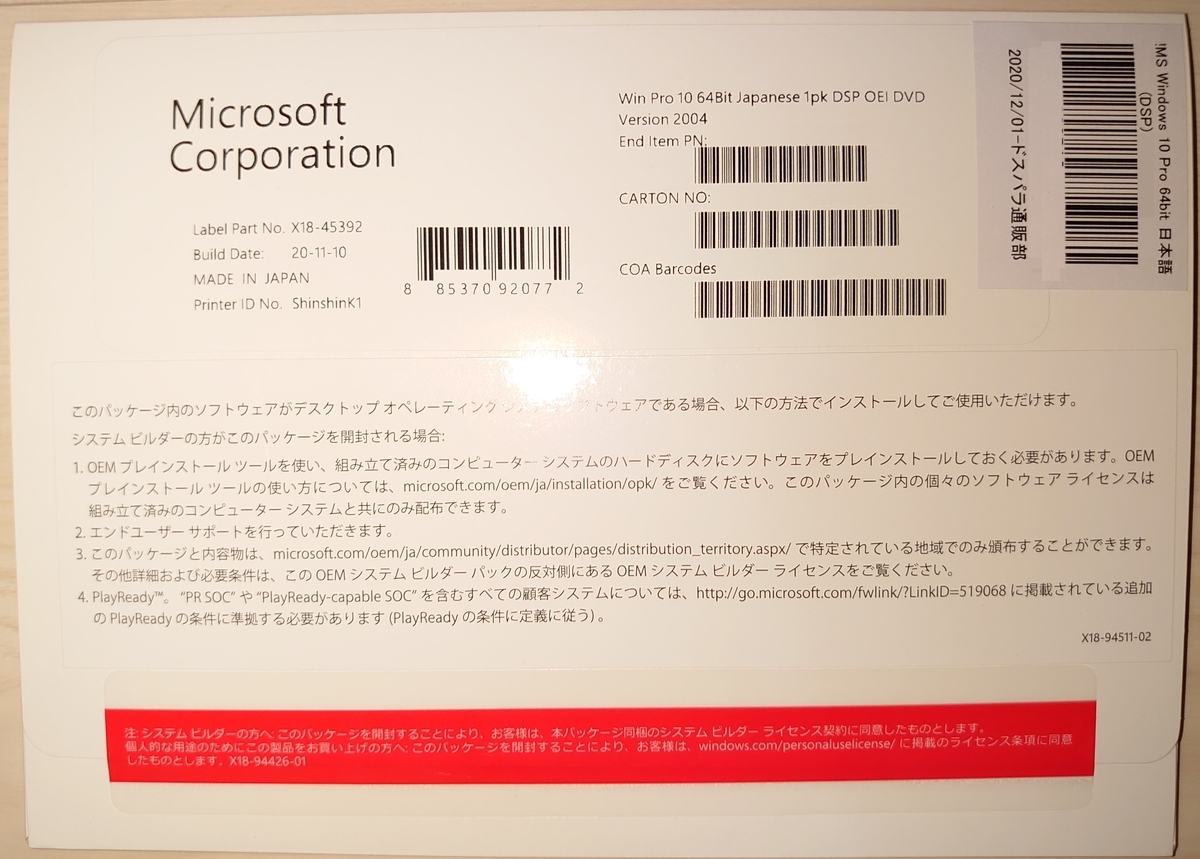

| OS | Microsoft Windows 10 Pro 日本語版 DSP |

|

| Wi-Fiキット | ASRock M.2 WiFi 6 kit (AX200) for DeskMini (BOX) |

|

| ブルーレイドライブ | BRXL-PTV6U3-BK/N |  |

| リカバリ用フラッシュメモリ | シリコンパワー USBメモリ 32GB SP032GBUF3B02V1K |

|

| SSDヒートシンク | MF-RADI-A1B |  |

以下、パーツ選定の理由です。

①CPU

・IntelのCore i7よりも安い

・「Linuxの父」と呼ばれたトーバルズ氏が Linux のビルドを

Ryzen に乗り換え、満足しているとのニュースがあった

②メモリ

・VMware を複数立ち上げることがあるので 32GB

・本当は 64GB にしたかったが、そこまで必要になるようなことはほぼほぼない

③SSD

・とにかく早く動作してほしかったので HDD は論外

・SSD も現状ではM.2(エムドットツー)が 最も早いと思われる

・基本的に OS と VM のデータを入れるのみなので少量の 500GB

・そのほかのデータは基本的には NAS に保存

・容量が足りなくなっても M.2 スロットが2個あるため増設可能

④OS

・私の家には Mac もあり、2台同時に使うときはキーボードとマウスを

1個で済ませるため、Mac からリモートデスクトップで Windows を使う

Windows Home ではリモートデスクトップ機能がないため Pro が必須

・ビットロッカーを使いたかったので、これも Home ではできない

・OS 単体のパッケージ版を買うよりも、今回購入するパーツとセットで買える DSP 版の方が安い

当然今回購入するパーツを組み込んだ PC に使うため、ライセンス的にもOK

ちなみに今回は ↑ のメモリとセット購入

⑤Wi-Fiキット

・この Wi-Fiキットで Bluetooth 5 が使えるため購入

キーボードとマウスを Bluetooth で使う

・Wi-Fi6(11ax)も対応しているが、有線派なので Wi-Fi はオフにする

どのみち家の Wi-Fiルーターは Wi-Fi5(11ac)までしか対応してないw

⑥ブルーレイドライブ

・Windows DSP 版は DVD のため

・たまに CD・DVD・BD を使うため

・Windows が起動しなくなったときにフラッシュメモリから

元に戻すため念のため購入

・でも今は マイクロソフトのここのページ からメディアクリエーションツールをダウンロードでき、

そこから Windows10 をフラッシュメモリに入れて USB ブートすれば、Windows をインストールできる。

そのため今となっては、リカバリ用フラッシュメモリは不要かなぁと思う

・高負荷な処理による発熱を抑えるため

・誰かの記事に記載されていた Crucial SSD の P5 シリーズは

ヒートシンクを付けたほうが良い、という内容に触発されたため

・実際のところ自分の勉強のため

3.価格

各パーツは、ネットでなるべく安いところを探して購入しました。

価格は当時(2020年12月)のなので、現在とは異なります。

| パーツ | 購入店舗(ネット) | 価格(税込み) |

|---|---|---|

| X300+Ryzen 7 PRO 7450G パーツセット |

PayPayモール パソコン工房 | 62,687円 |

| ASRock M.2 WiFi 6 kit (AX200) for DeskMini (BOX) |

PayPayモール パソコン工房 | 4,082円 |

| SSD Crucial CT500P5SSD8JP |

PayPayモール コジマ | 7,980円 |

| メモリ CT2K16G4SFD832A + Windows10 Pro DSP セット |

ドスパラ | 31,726円 |

| ブルーレイドライブ BRXL-PTV6U3-BK/N |

Amazon | 6,180円 |

| フラッシュメモリ 32GB SP032GBUF3B02V1K |

Amazon | 730円 |

| SSD ヒートシンク MF-RADI-A1B |

Amazon | 628円 |

合計 114,013円

これだけのスペックでこのお値段はとてもお安いです!!

ちなみに PayPayモールでは日曜日に購入したため、合計20%ほど PayPay還元されています。

あと、マウス、キーボード、ディスプレイは既にあるため、今回は購入していません。

4.組み立て

それではさっそく(いや、ようやくか)組み立てに入ります。

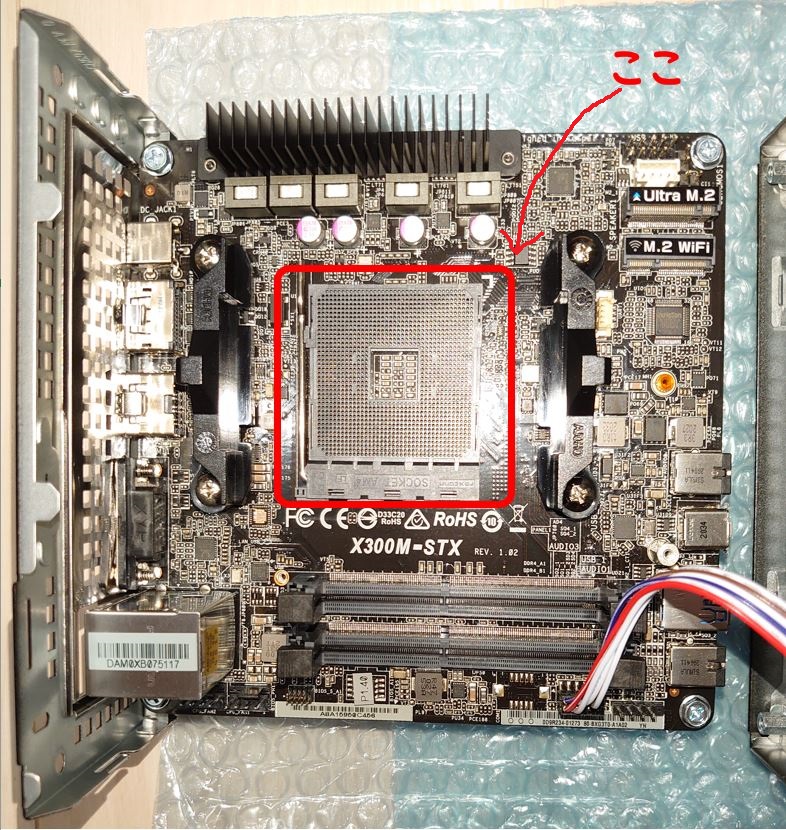

まずは X300 本体の開封の儀

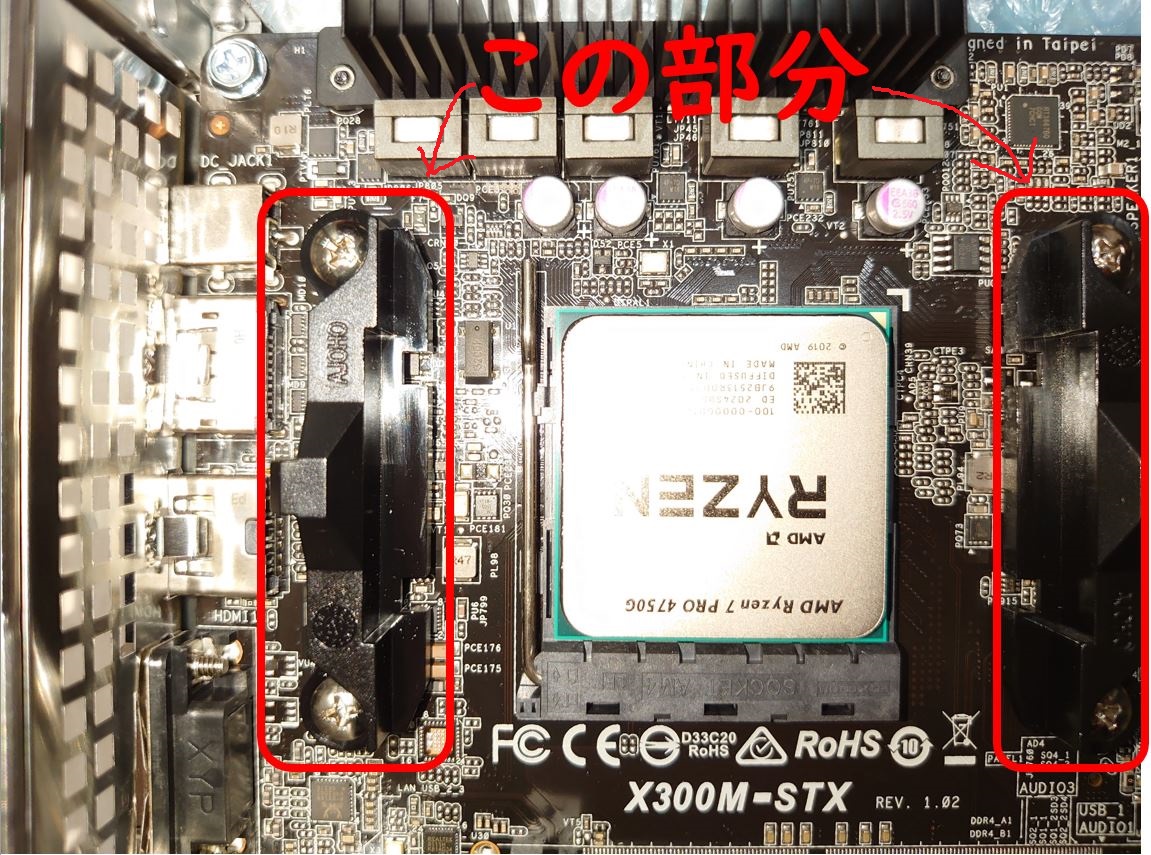

そして ここ に CPU を装着します。

こんな感じです。

Ryzen のロゴがあっち向きになりましたが(笑)

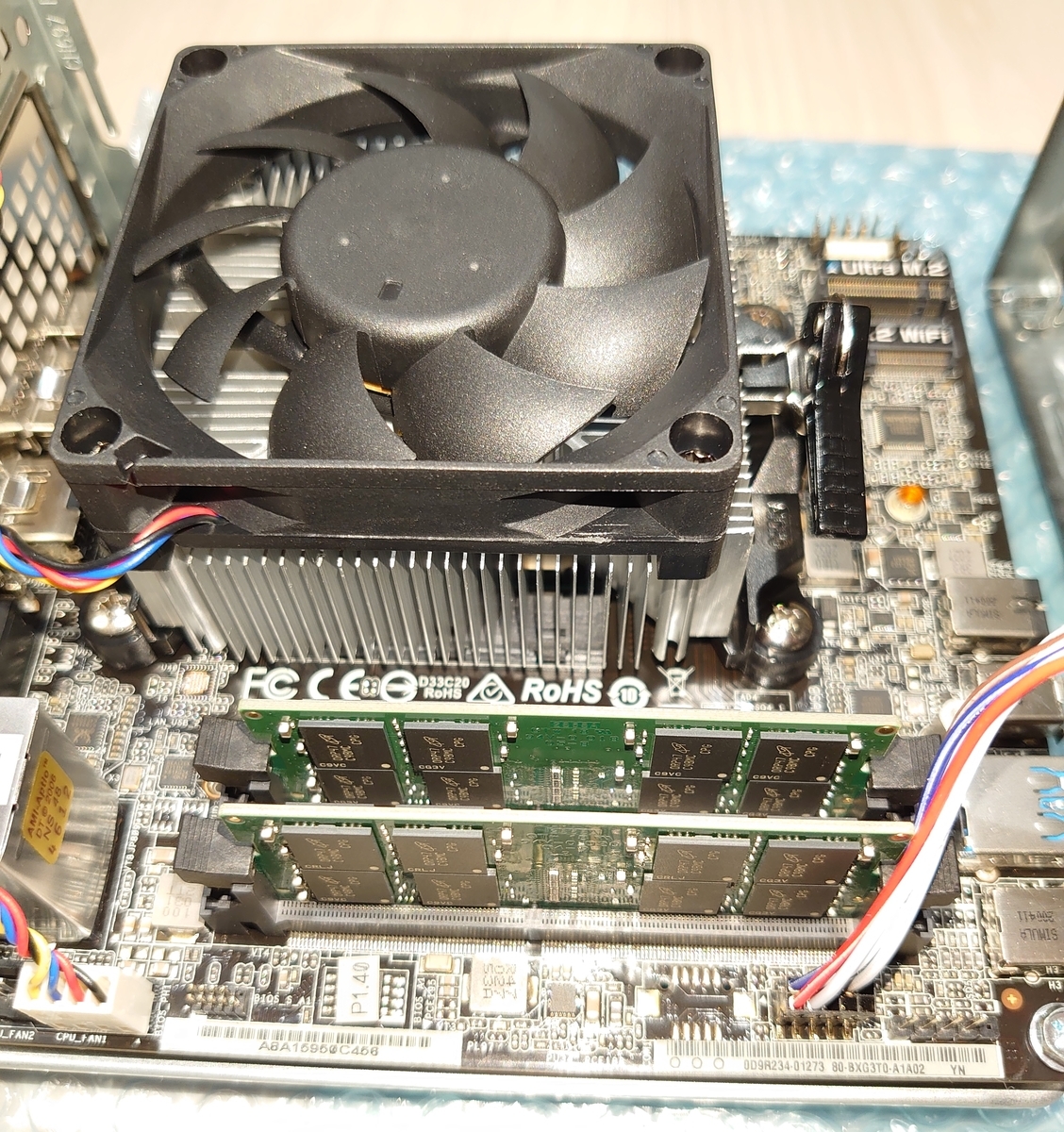

続いて CPU クーラー(グリス付き)です。

こちらは X300 に付属されていました。

これを横の この部分 に引っ掛けながら CPU の上に乗せます。

この部分 が動くので、どの位置にするのが正解なのかいまいち分かりませんが、フィーリング ですw

つまりはこんな感じです。

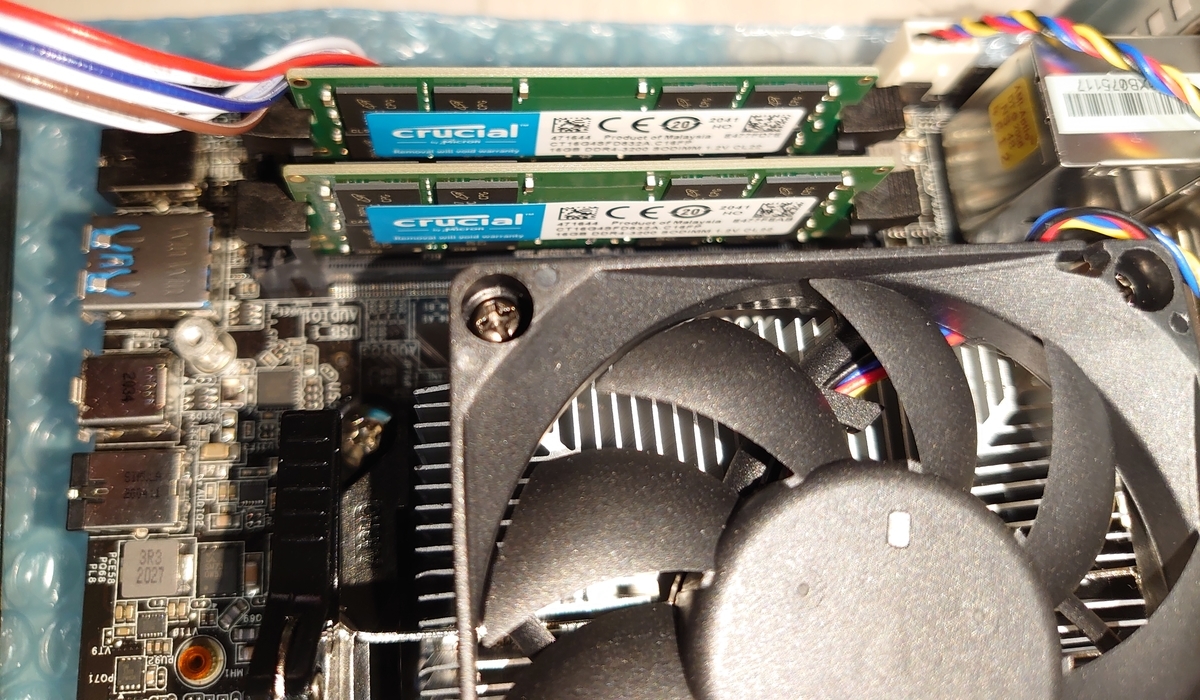

続いてメモリ

を ここ

に取り付けます。

つまみを起こして、メモリを差し、メモリの横のくぼみにつまみが入るような感じになったら、垂直にグッと押し込みます。

壊れそうですが、垂直に押せば大丈夫です。

反対から見るとこんな感じです。

続けてWi-Fiキットを開封

これを M.2 WiFi の部分に装着

この Wi-Fiキットは SSD を装着する前に付けなければいけません!!

なぜなら、物理的に SSD スロットよりも下にあるからです。

ちなみに、ネジでとめる部分が結構固いテープみたいなものでふさがれていて、これを破って良いものなのか迷いましたが、

問答無用、破って取り付けました。

さて、この黒いアンテナは、、、本体のアンテナ部分をマイナスドライバーで突き破り、こんな感じに付けました。

説明が難しいです、ハイ。

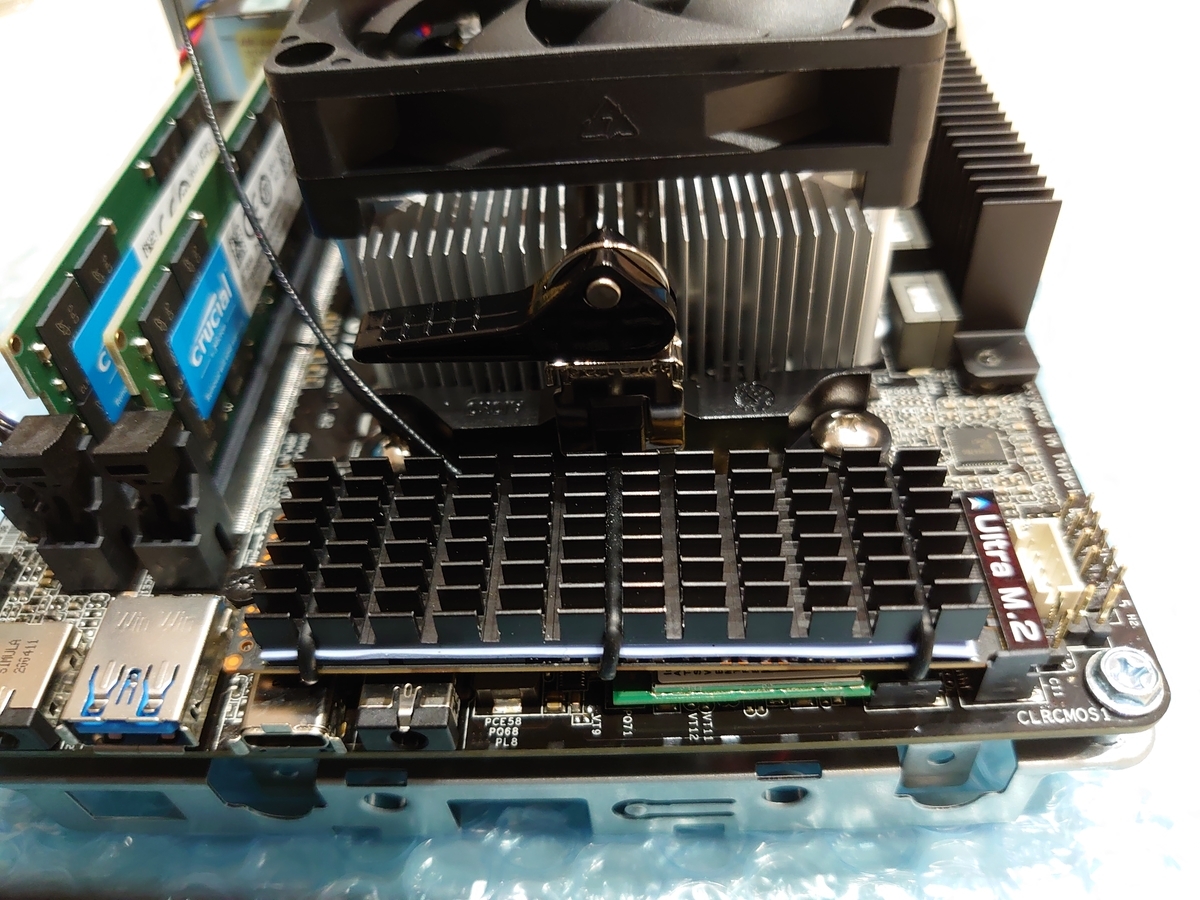

そして、いよいよ終盤戦です。

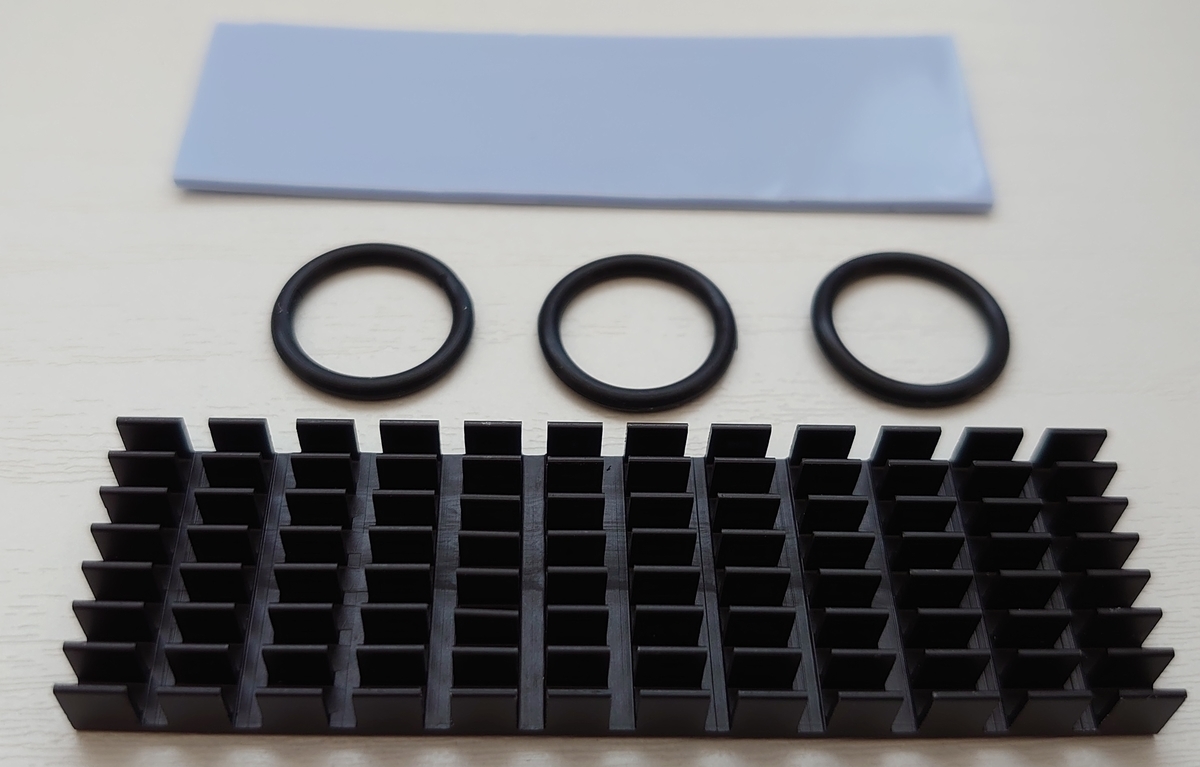

SSD を開封

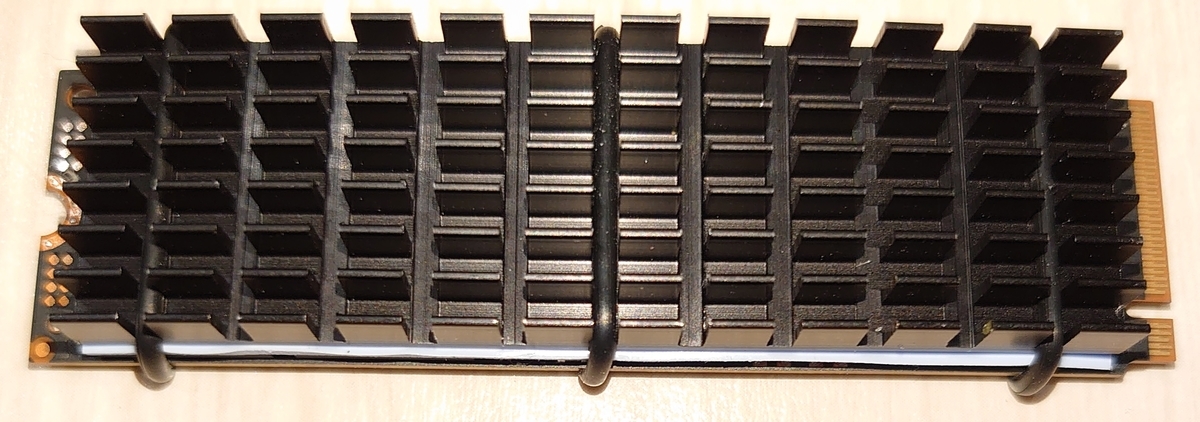

ヒートシンクを付けます。中身はこんな感じです。

↓

↓

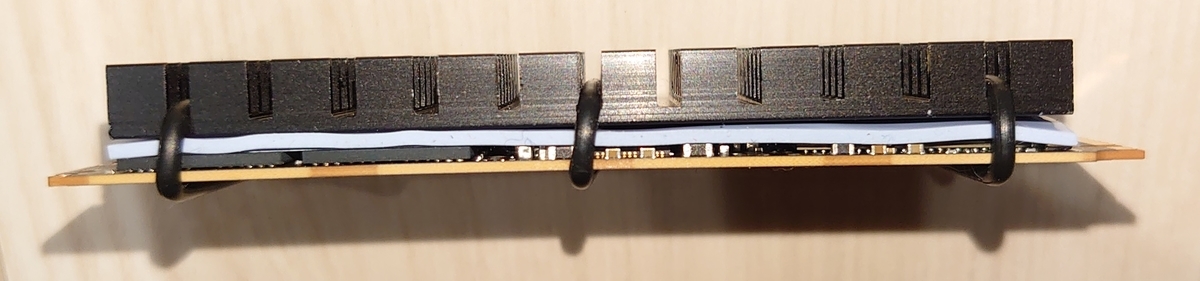

真横からみるとこんな感じです。

そして Ultra M.2 のスロットに装着!

本体のカバーを閉じて終了!!!!!

完成ーーーーーーーーーーー!!

とりあえずハード的な構築は完了です!

続いてはソフトです。。。

チャントウゴクカナ...

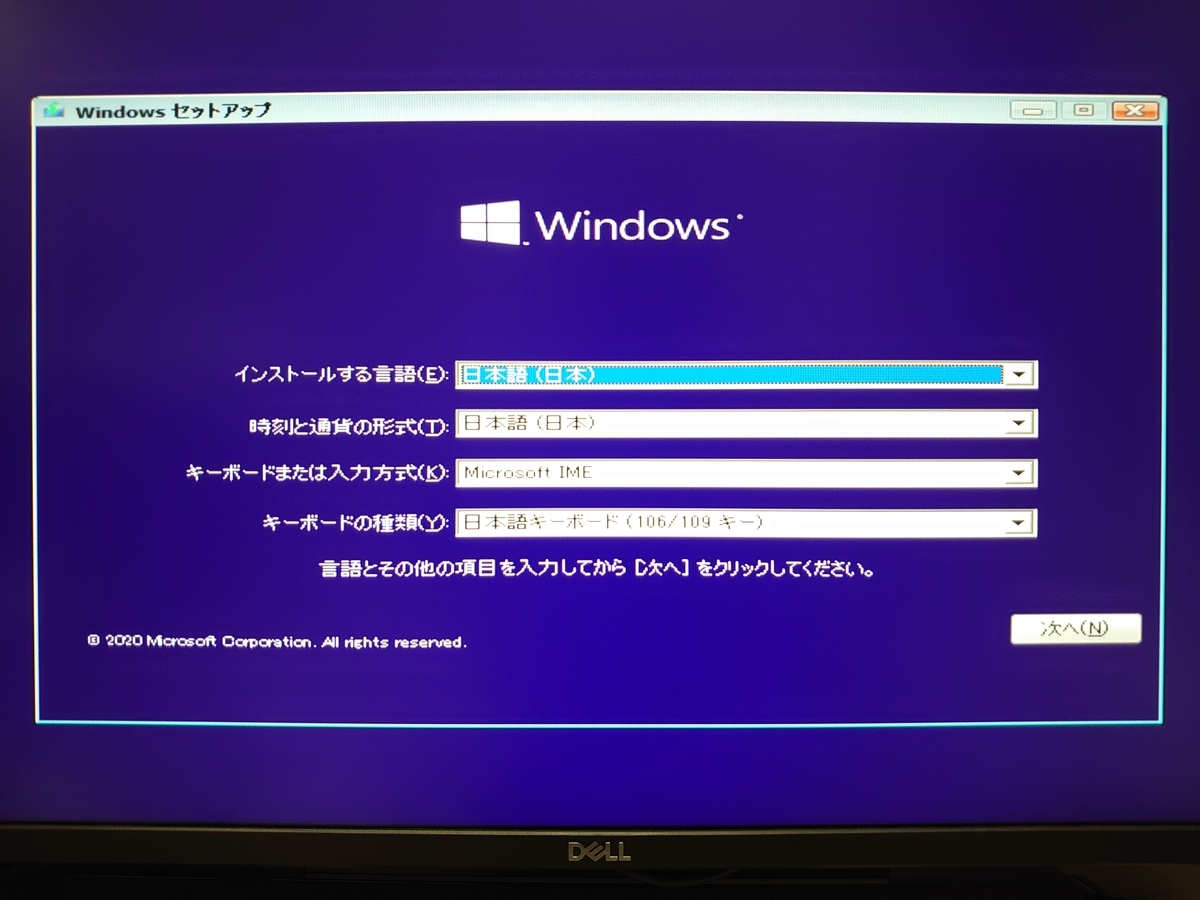

5.起動 からの OS インストール

それでは早速起動してみたいと思います。

ワクワク

ドキドキ

ポチッ

シュイーン

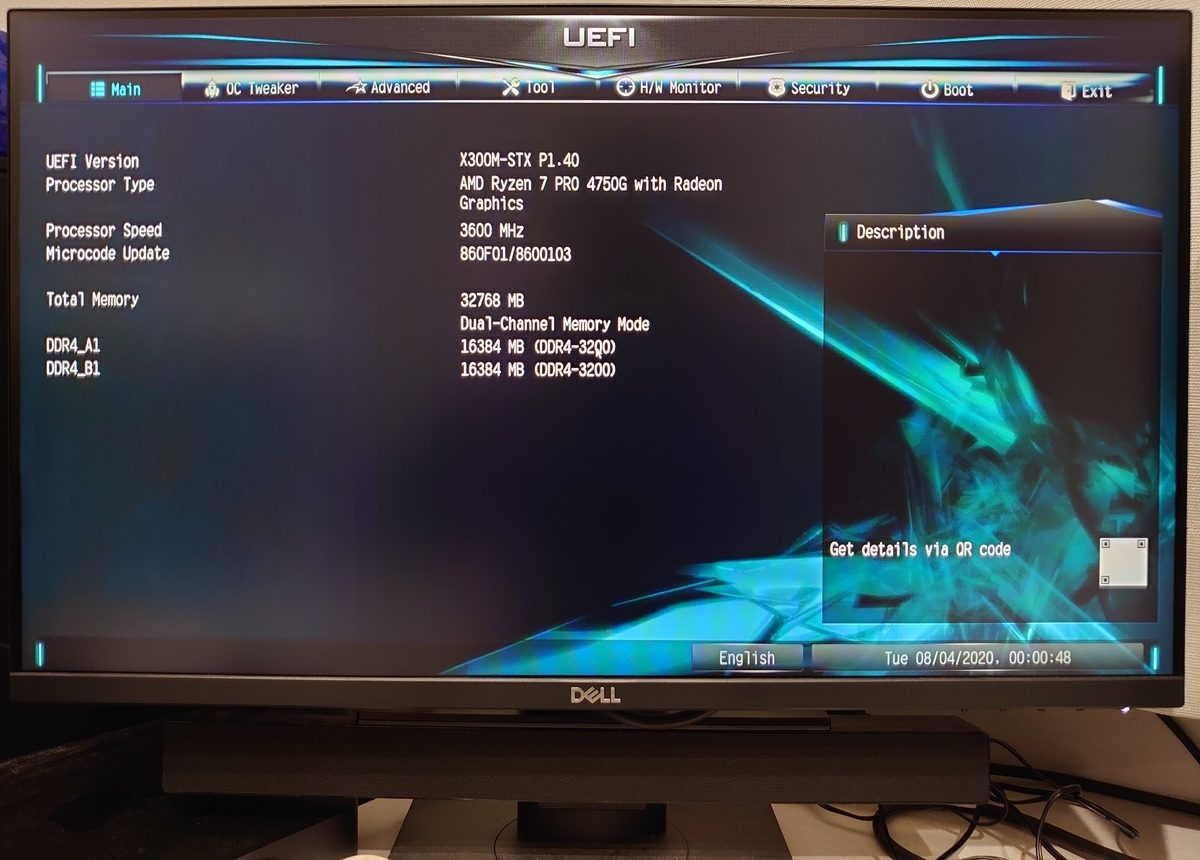

UEFI が起動しました!!!

感動!!!

しかも、ちゃんと CPU とメモリが認識しています!!!

感動!!!

そしてブルーレイドライブを接続後 WIndows10 の DVD を入れると、、、

こちらも無事認識しました!!

そしてインストール完了!

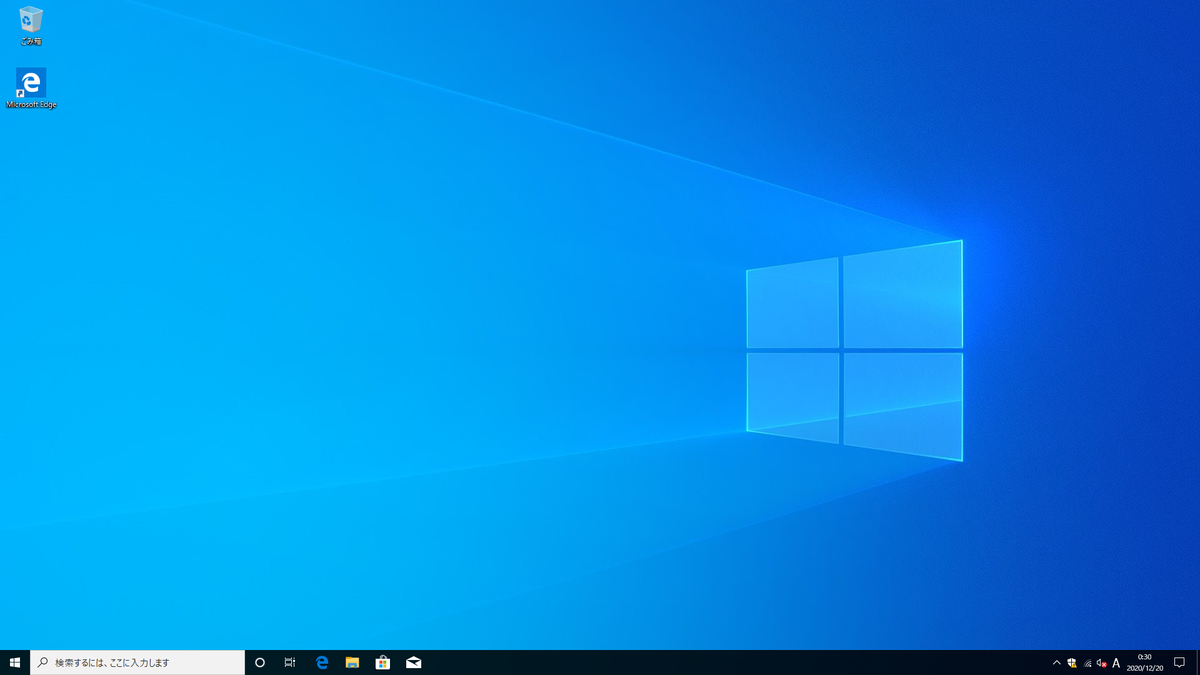

無事 Windows10 が起動しました。

この、余計なソフトが何も入っていないのが素晴らしいですね!

OEM版のパソコンには必ず余計なソフトがわんさか入ってますからねw

起動もシャットダウンもめちゃくちゃ早いです。

今まで、パソコンの電源ボタンを押してから、コーヒーを入れて、

パソコンに向かうことが習慣になっていましたが、

X300 はコーヒーを入れてる暇はありません(笑)

一瞬で立ち上がります!

CPU とメモリもちゃんと認識されています。

試しに Wi-Fi のスピードを計測したところ、310Mbps 程でした。

まぁこんなもんですかね。

ちなみに有線だと 800Mbps 程出ました!

これだけ出れば十分ですね!

ということで、一見落着しました!!

6.2台目の構築 構成紹介

知人からパソコンを構築してほしいとご依頼を受けたので、下記パーツで構築し無事動作しましたので、参考までにご紹介です。

なお、価格は当時のものです。

| パーツ | 購入店舗(ネット) | 価格(税込み) |

|---|---|---|

| CPU:AMD Ryzen 5 PRO 4650G X300 本体セット |

ドスパラ | 49,433円 |

| メモリ:16GB Crucial CT2K8G4SFS832A | ドスパラ | 8,300円 |

| SSD:1TB M.2(NVMe) Crucial CT1000P5SSD8JP |

ドスパラ | 17,135円 |

| Microsoft Windows 10 Home 日本語版 DSP |

ドスパラ | 13,236円 |

| Wi-Fiキット ASRock M.2 WiFi 6 kit (AX200) for DeskMini (BOX) |

PayPayモール shopooo by GMO |

3,960円 |

| オーディオ:Rear Speaker out audio cable kit | Amazon | 2,743円 |

| リカバリ用フラッシュメモリ シリコンパワー 32GB SP032GBUF3B02V1K |

Amazon | 698円 |

| SSDヒートシンク:MF-RADI-A1B | Amazon | 638円 |

10 万円を切りました!!

このスペックでこの価格!!

これもコスパ最強だと思います!!

ということで、最後まで読んでいただきありがとうございました m(_ _)m

ルーター管理画面のID・パスワードは複雑に越したことはない! - 家庭用Wi-Fiルータの設定について考えてみた⑧

ホーム Wi-Fiルータの設定に関する、8回目の記事となります。

自宅の Wi-Fiルータについて、何気なくデフォルト設定でインターネットに接続していることが多い気がします。

でも、、、

本当にデフォルトのままで良いのか!?

と疑問に感じたので、ちょっと考えてみました。

ちょっと調べてみたところ、意外といくつもの考えるべき項目があることが分かってきました。

今回はWi-Fiルーターの管理画面(設定画面)にログインするためのパスワードについてです。

Wi-Fiルーターの管理画面(設定画面)にログインされてしまうと、攻撃者の都合のいいように設定を変えられてしまいます。

そんな恐ろしいことはありませんよね。。。

【目的】

自宅のWi-Fiルーターに他人を接続させないこと

【手段】

下記設定を考え、最適な設定を考えてみる。

(ステルスにするかどうか)

3.PSK(PreSharedKey = 事前共有鍵)

4.認証モード

5.暗号化モード

6.MACアドレスフィルタリング

7.Wi-Fiルーター自体のIPアドレス

→8.管理画面(設定画面)のログインID・パスワード

【考えたこと】

目的を「Wi-Fiルーターに他人を接続させないこと」としていますが、

ここでは接続されてしまった後のお話です。

攻撃者がWi-Fiルーターの管理画面(設定画面)にログインする場合というのは、既に内部ネットワークに侵入してから、

つまりはWi-Fiルーターに接続されてしまってからとなります。

接続されなければ良いのでは、と思われるかもしれませんが、

対策するに越したことはありません。

ここで考えたいのは、攻撃者が何らかの方法で内部ネットワークに侵入したとしても、

被害を最小限に抑えたいということです。

また出ましたね、魔法の言葉「何らかの方法」

何らかの方法で自宅のWi-Fiルーターに接続されてしまった場合、

当然攻撃者はWi-Fiルーターの管理画面(のログイン画面)にアクセスすることができます。

ここで単純に思いつく何らかの方法は、

Wi-Fiパスワードを破られた

そもそもWi-Fiパスワードが設定されていなかった

とかですかね。

そして大体の場合、Wi-Fiルーターの型番をググればマニュアルが公開されており、

そこにデフォルトIPアドレスが記載されています。

特に親切(?)なマニュアルですと、デフォルトユーザーIDとパスワードまでご丁寧に記載されているマニュアルもあります。

これがすべてデフォルト設定のままだと、簡単にWi-Fiルーターの管理画面にログインされてしまいます。

つまりは、↓ こんな感じです。

ここで管理画面にログインされてしまうと、あーんな設定やこーんな設定に変更されてしまいます。

ということで、被害を極力小さくとどめるために、この管理画面のIDとパスワードを複雑なものにしてしまいましょう。

特にデフォルトの管理者ID admin administrator root 等は、攻撃者がまず試すIDなので、変更してしまいましょう♪

だがしかーし、ここで問題が発生。。。

我が家のWi-FiルーターのログインIDとパスワードを変えようとしたところ、、、

なんと、このようにユーザー名を変更することができません!!!

クソがっ!

なので、IDを変えられない分パスワードをより複雑にしました。

まぁ、そもそもWi-Fiルーターに接続させないことの方が大切ですね!

ということで、

ルーター管理画面(設定画面)のID・パスワードは複雑に越したことはない!!

というのが結論です。Wi-Fiルーター自体のIPアドレス変更は意味がない - 家庭用Wi-Fiルータの設定について考えてみた⑦

ホーム Wi-Fiルータの設定に関する、7回目の記事となります。

自宅の Wi-Fiルータについて、何気なくデフォルト設定でインターネットに接続していることが多い気がします。

でも、、、

本当にデフォルトのままで良いのか!?

と疑問に感じたので、ちょっと考えてみました。

ちょっと調べてみたところ、意外といくつもの考えるべき項目があることが分かってきました。

今回はWi-Fiルーター自体のIPアドレスについてです。

ちなみにここで言うIPアドレスは、プライベートIPアドレスです。

グローバルIPアドレスは、一般家庭ではおそらく動的IPアドレスであり、ISPから割り当てられるものですね。

Wi-Fiルーターの管理画面(設定画面)にログインされてしまうと、攻撃者の都合のいいように設定を変えられてしまいます。

そんな恐ろしいことはありませんよね。。。

【目的】

自宅のWi-Fiルーターに他人を接続させないこと

【手段】

下記設定を考え、最適な設定を考えてみる。

(ステルスにするかどうか)

3.PSK(PreSharedKey = 事前共有鍵)

4.認証モード

5.暗号化モード

6.MACアドレスフィルタリング

8.管理画面(設定画面)のログインID・パスワード

【考えたこと】

目的を「Wi-Fiルーターに他人を接続させないこと」としていますが、

ここでは接続されてしまった後のお話です。

攻撃者がWi-Fiルーターの設定を変える場合というのは、既に内部ネットワークに侵入してから、

つまりはWi-Fiルーターに接続されてしまってからとなります。

ここで考えたいのは、攻撃者が何らかの方法で内部ネットワークに侵入したとしても、

被害を最小限に抑えたいということです。

はい、出ました!

「何らかの方法で」という文言!

サイバーセキュリティ関連では、攻撃者が対象ネットワークに侵入した後に何をやるかっていう説明をする際、

侵入されていることが前提となるので、その前提を作るのにこの魔法の言葉がよく使われます(笑)

その方法を詳しく説明してほしいんですよね~w

話を戻しますと、何らかの方法で自宅のWi-Fiルーターに接続されてしまった場合、

当然攻撃者はWi-Fiルーターの管理画面(のログイン画面)にアクセスすることができます。

ここで単純に思いつく何らかの方法は、

Wi-Fiパスワードを破られた

そもそもWi-Fiパスワードが設定されていなかった

とかですかね。

そして大体の場合、Wi-Fiルーターの型番をググればマニュアルが公開されており、

そこにデフォルトIPアドレスが記載されています。

多いのが

192.168.0.1

192.168.1.1

とかですかね。

(最近の新しい製品だと、↑ 以外の設定になっているものもあります。)

特に親切(?)なマニュアルですと、デフォルトユーザーIDとパスワードまでご丁寧に記載されているマニュアルもあります。

これがすべてデフォルト設定のままだと、簡単にWi-Fiルーターの管理画面にログインされてしまいます。

つまりは、↓ こんな感じです。

そうなれば、このデフォルトIPアドレスを変更しておけば、

そもそもログイン画面にすらたどり着けないのではないだろうか。

残念ながらそんなことはありません。

そもそもWi-Fiルーターに接続している時点で、通常そのWi-FiルーターのIPアドレスが、

接続したデバイスのデフォルトゲートウェイに設定されます。

ですので、Wi-Fiルーターに接続したデバイスで、ネットワークの情報を見たり、

ipconfig コマンド等で確認すればWi-FiルーターのIPアドレスはいとも簡単に分かってしまいます。

なので、そもそもWi-Fiルーターに接続させないことに労力を使うべきであります!

ということで、 というのが結論です。